今年年初以来,微软观察到使用宏的恶意软件数量迅速增加。宏病毒在多年前曾经非常流行,之后便销声匿迹。如今这种“古老”的攻击方式结合钓鱼邮件、社会工程学进行传播,大有卷土重来之势。

数量大幅回升

在2006年左右,大量的恶意软件都通过Word/Excel宏的方式传播到受害者电脑上,恶意软件的执行都依赖于“自动执行宏”选项,当时通过这种方式传播还比较有效。虽然之后“宏病毒”消失于人们的视野,但在今年,包含恶意软件的宏数量再次上升,并且新的恶意软件更加高级,有些还使用社会工程学手段来诱导用户启用宏。

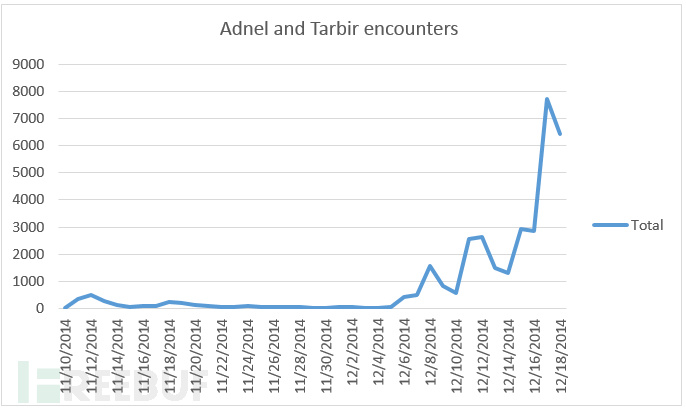

在今年年初,微软恶意软件防护中心(MMPC)发出警报,提示使用基于宏的木马来传播恶意代码恶意感染活动的激增。微软的研究人员发现基于开启宏的恶意软件迅速增加,其中最活跃的恶意代码包括Adnel和Tarbir。此外,去年TrendLabs实验室的专家们发现,网络攻击者使用Windows PowerShell命令并通过恶意宏下载器传播ROVNIX。今年年初,专家们注意到网络罪犯在Microsoft Word中使用恶意宏传播网银木马VAWTRAK。

勒索软件常用

一个实际的例子就是Dridex银行木马和勒索软件TorrentLocker,两者都是通过宏来传播。通常来说,都是以包含感染宏的恶意邮件开始,这些宏会包括一个XML文件,攻击者会利用该XML文件来诱导用户启用宏。

Trustwave Karl Sigler的研究员解释道:

“XML文件是办公文档doc旧的二进制格式,一旦你双击打开它,与Microsoft Word关联的文件也会打开。”

微软恶意软件防护中心对攻击者所采用的手段做了如下评论:

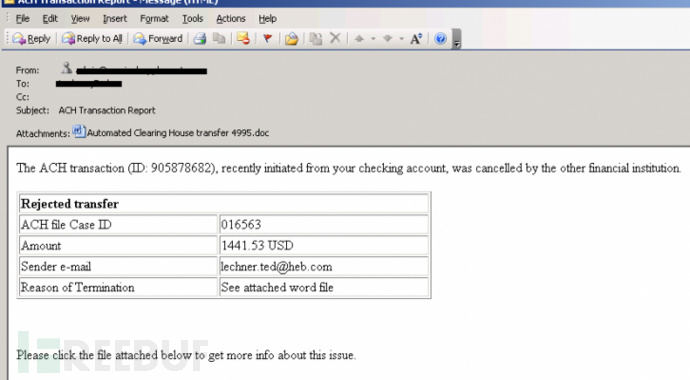

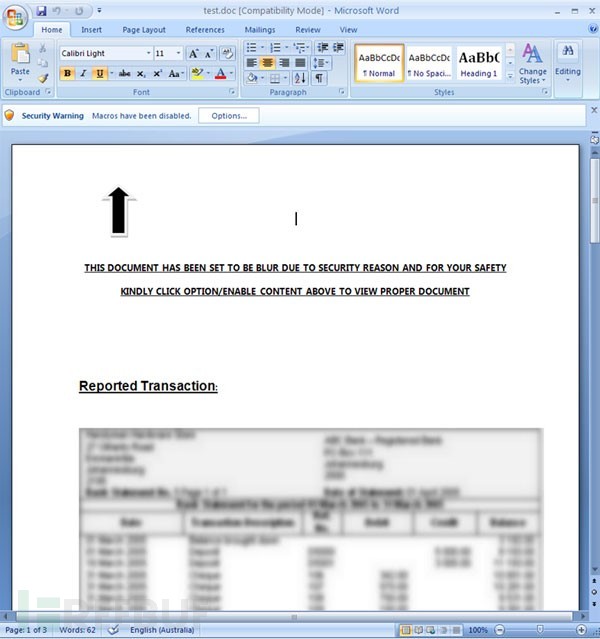

“瞄向邮件用户并包含恶意代码的宏文档会故意激起受害者的好奇心,通常其主题会包括销售发票、联邦税收单、快递通知、简历及捐款确认等,这通常能够轻易诱导受害者阅读邮件并打开附件,而打开附件时通常会要求启用宏,如果用户在不知情的情况下启用了宏,那么基于宏的恶意软件也会运行。”

当用户上钩之后,恶意软件就开始运行并执行操作:下载有效载荷、安装其他软件、远程连接到服务器并安装更多令人厌烦的软件。

安全建议

为了防范基于宏的恶意软件,用户需要确保默认情况下宏被禁用,并时刻注意你点击和授权的文件。