当前,网络空间已成为陆海空天之外的第五大国家主权领域空间,也是国际战略在军事领域的演进,保卫网络安全就是保卫国家主权。

4月29日,在首都网络安全日的网络安全高峰论坛之网络可信体系保障国家网络安全分论坛上,国家信息化专家咨询委员会委员、中国工程院院士沈昌祥做了《网络空间安全战略思考与启示》的主题演讲。

目前,美国将网络空间安全由“政策”、“计划”提升为国家战略,而且美国网络空间安全战略也在进一步完善。2015年4月23日,美国五角大楼发布新版网络安全战略概要,首次公开要把网络战作为今后军事冲突的战术选项之一,明确提出要提高美军在网络空间的威慑和进攻能力。

不仅美国紧锣密鼓执行网络空间国际和战争战略,最近北约网络空间安全框架指出,目前世界上有一百多国家具备一定的网络战能力,公开发表网络安全战略的国家多达50多家。

沈昌祥表示:由此可见,我国网络安全面临严峻的挑战,美国网络空间安全战略启示我们应积极加快建设我国网络安全保障体系,捍卫我国网络安全国家主权。我们需要建设“战略清晰”的网络安全保障体系,需要走积极主动防御的技术路线。

构建主动防御的技术保障体系

1. 可信免疫的计算体系结构

当前大部分网络安全系统主要是由防火墙、入侵检测和病毒防范这“老三样”组成,而我们必须要明白,消极被动的封堵查杀是防不胜防的,所以我们需要走创新自强之路,构建主动防御的技术保障体系,从而彻底扭转当前网络安全受制于人的被动局面。

(1)可信免疫的计算模式

可信计算是指计算运算的同时进行安全防护,使计算结果总是与预期一样,计算全程可测可控,不被干扰,是一种运算和防护并存的主动免疫的新计算模式,及时识别“自己”和“非己”成份,从而破坏与排斥进入机体的有害物质,加强自我安全控制能力,改变传统“封堵查杀”的被动局面。美国就是用可信计算技术实现本国的主动防御,同时对别国信息系统加强控制和监视,取得网络空间行动的绝对优势。

(2)安全可信系统框架

云计算、大数据、移动互联网、虚拟动态异构计算环境更需要可信。安全可信的系统框架由体系结构可信、操作行为可信、资源配置可信、数据存储可信、策略管理可信5个层面构成。

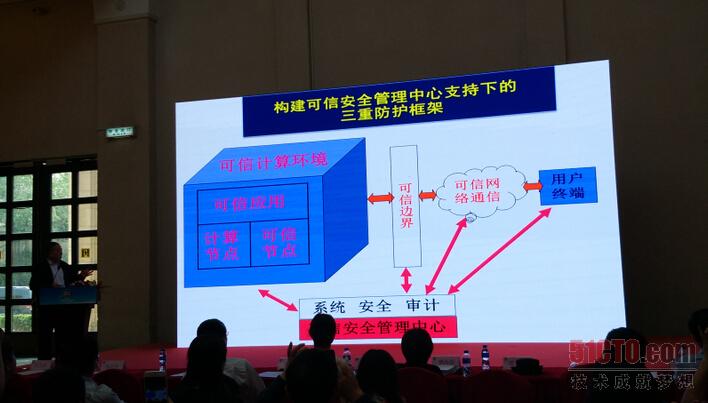

同时,要构建可信安全管理中心支持下的三重防护框架,由可信计算环境、可信边界、可信通信网络共同构成纵深防御的防护体系,达到“攻击者进不去,非授权者重要信息拿不到,窃取保密信息看不懂,系统和信息篡改不了,系统工作瘫不成,攻击行为赖不掉”的安全防护效果。

2. 中国可信计算技术创新

中国可信计算经过长期攻关,形成了自主创新的体系,涉及可信计算自主密码方案、芯片层面的主动控制、主板可信安全管理中心支持下的三重防护框架层面的计算和可信双节点融合、软件层面的双系统体系结构、网络层面三元三层对等架构等,形成主动免疫的双体系结构,克服了TCG外部模块挂接和被动调用的缺陷。

中国可信计算已经搭建起了以密码技术为基础、芯片为支柱、主板为平台、软件为核心、网络为纽带、应用成体系的可信计算技术框架。

中国可信计算创新点包括:可信计算自主密码方案、芯片层面的主动防御、主板层面的计算和可信双节点融合、软件层面的双系统体系结构以及网络层面的三元三层对等架构。

3. 解决核心技术受制于人问题

(1)中国可信计算产业化条件具备

《国家中长期科学技术发展(2006—2020 年)》明确提出“以发展高可信网络为重点,开发网络安全技术及相关产品,建立网络安全技术保障体系”。“十二五”规划有关工程项目都把可信计算列为发展重点。

可信计算标准系列逐步制定,研究制定单位达40多家,参与人员达400多人,标准的创新点都作了技术验证,申报专利达40多项。不少单位和部门已按有关标准研制了芯片、整机、软件和网络连接等可信部件和设备,并得到了有效的应用。

2014年4月16日,中关村可信计算产业联盟的成立将大力推进可信计算的产业化和市场化。

(2)XP 停止服务带来的风险与契机

4月8日,微软公司正式停止对Windows XP的服务支持,且不再提供针对该操作系统的系统安全补丁、升级以及其他相关服务,并已停止市场销售。全国约2亿台运行XP操作系统的终端将面临无人服务的局面。

中央国家机关政府采购中心也要求国家机关进行信息类协议供货强制节能产品采购时,所有计算机类产品不允许安装Windows8 操作系统。

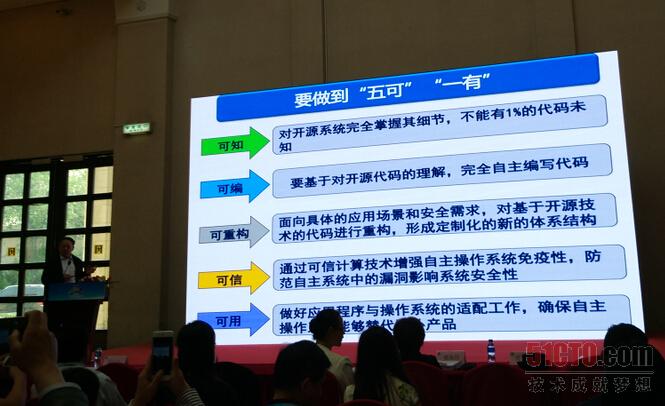

经过20多年的攻关,我国在操作系统关键技术上有相当的积累和储备,该事件给我国发展自主操作系统带来重大机遇,加快发展我国自主可控、安全可信的操作系统已刻不容缓,基于开源技术发展自主操作系统是现实选择。我们需要做到“五可”、“一有”。

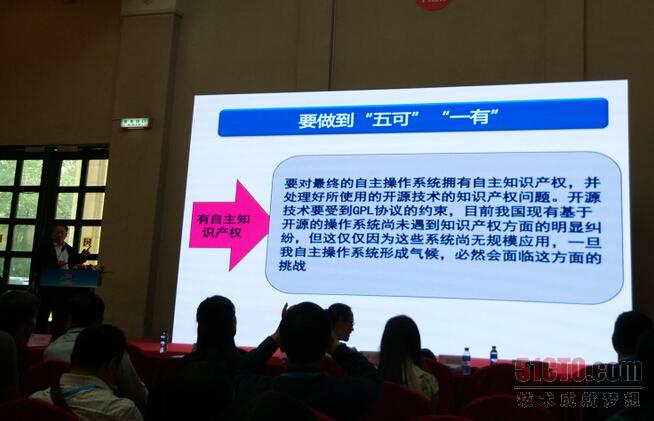

“五可”是:可知、可编、可重构、可信以及可用,“一有”是:有自主知识产权。具体如图所示:

(3)利用自主创新的可信计算加固XP系统

XP停止服务需要用自主创新的可信计算平台产品对XP终端进行安全加固,并以可信服务替代补丁服务,有效抵御新的病毒、黑客的攻击,还为加快自主操作系统产品研发和替代做好技术支持。

可信加固产品硬件上有3种形态:主板配接USB可信密码模块、主板配插PCI可信密码模块和专用主板上重构可信密码模块。

利用可信计算构建的系统管理、安全管理以及审计管理三大功能的可信免疫管理平台,可以确定可信主客体,制定可信主客体间访问规则,审计主客体访问行为并监控主客体运行时的状态。

(4)为全面替代国外产品打基础

目前,利用可信计算构建的主动免疫系统已支持Windows、Linux、UNIX、Android等操作系统。

主动免疫系统主要特点为:免病毒查杀免补丁;不用修改应用软件;用户使用完全透明;支持异构环境、系统效率损耗不到5%。

以可信服务替代补丁服务主要有分为线上、线下两种部署方式。其中,线上部署方式针对中小型企业以及用户,提供免疫平台管理服务以及软件下载服务等。而线下部署方式重点针对高等级重要系统,适用于专网隔离。

现在,通过演示验证验收。测评以及设计鉴定,已经定型十余款。

总结

如今,国际网络空间形势日益严峻,对我国网络安全提出了很大的挑战。我国必须要立足当前国情,积极应对,自主创新,构建主动防御、安全牢固的网络保障体系。