多厂商软件定义网络(SDN)项目OpenDaylight去年八月在其平台发现一个关键漏洞后,开始意识到安全的重要性。

直到12月,这个被称为Netdump的漏洞才得到修复,这种时间长度充分说明该项目还没有专门的安全小组。漏洞发现者Gregory Pickett在尝试而未能与OpenDaylight联系后,他将漏洞张贴在一个流行的安全漏洞邮件列表Bugtraq中。

虽然OpenDaylight仍处于早期阶段,通常不会用于生产环境,但这个漏洞的出现说明,该项目必须部署安全响应流程。

“对于开源项目而言,这实际上是非常普遍的问题,”IIX产品安全工程师David Jorm,同时他也构建了OpenDaylight的安全响应团队,“如果没有具有较强安全背景的人员,他们通常就不会想到提供一种机制来报告漏洞。”

OpenDaylight项目于2013年4月推出,得到思科、IBM、微软、爱立信和VMware等供应商的支持。该项目的目标的开发网络产品来消除管理员需要对控制器和交换机进行的一些手动操作。

让这些产品具有共同基础可以有助于提高兼容性,因为企业往往会使用来自很多厂商的各种网络设备。

安全将是SDN的重要组成部分,因为漏洞可能造成灾难性的的后果。通过感染SDN控制器(高速度交换机数据包应该如何转发的关键组件),攻击者可以获得对整个网络的控制。

Jorm称:“这真的是非常高价值的攻击目标。”

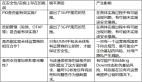

这个Netdump漏洞让OpenDaylight开始采取行动,现在OpenDaylight有一个安全团队,团队成员来自不同供应商。OpenDaylight的技术指导委员会最近也批准了一个详细的安全响应流程(+微信关注网络世界),基于OpenStack基金会使用的模型。

如果漏洞没有公开报道披露,有些OpenDaylight利益相关者(甚至那些在安全团队没有成员的利益相关者)都将会获得预先通知,让他们有机会开发修复程序。这种类型的漏洞披露很少见,但在开源项目正变得越来越普遍。

这里的想法是,在漏洞被披露后,供应商们一般都会统一行动,几乎在同时发出修复程序。

Jorm称,OpenDaylight的安全响应程序现在运行很不错。(邹铮编译)