SSL/TLS协议是一个被广泛使用的加密协议,而研究人员近日了曝出一个名为“受诫礼”的新型攻击手段,能够窃取通过SSL和TLS协议传输的机密数据,诸如银行卡号码,密码和其他敏感信息。

这种攻击利用了一个RC4加密算法中的一个长达13年的漏洞。众所周知RC4算法不怎么安全,但事实让人大跌眼镜——互联网上30%的TLS流量加密使用的都是RC4算法。

受诫礼(BAR-MITZVAH)攻击

这种攻击方法被取名为“受诫礼(Bar-Mitzvah)”,与之前多数的SSL攻击手段不同,这种攻击甚至不需要在客户端和服务器间实施中间人攻击。

安全公司Imperva的研究员Itsik Mantin周四在新加坡举行的Black Hat亚洲安全会议上展示了他的研究,题为《对使用RC4算法的SSL进行攻击》。

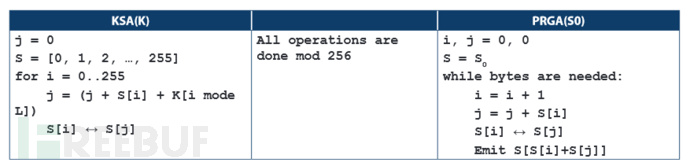

Bar Mitzvah攻击实际上是利用了"不变性漏洞",这是RC4算法中的一个缺陷,它能够在某些情况下泄露SSL/TLS加密流量中的密文,从而将账户用户名密码,信用卡数据和其他敏感信息泄露给黑客。

研究人员在其报告中写道:

"RC4算法的安全性已经被质疑了很多年了,特别是它的初始化机制。但是,直到最近几年我们才呼吁弃用RC4。这次的研究中,我们跟进2013年RC4的研究,并且发现它对于很多使用了RC4的系统上的已知漏洞的影响很显然被低估了。"

Bar Mitzvah攻击是首个仅仅需要被动嗅探和监听SSL/TLS连接就可以进行攻击的方法,它不需要中间人攻击。不过研究人员称,要劫持会话可能还是要用到中间人攻击。

安全建议

在等候"RC4全面废弃"的同时,管理员们也应该考虑如下的步骤防止这类的攻击:

1、Web应用管理员们应该在应用TLS配置中禁止RC4

2、Web用户(特别是超级用户组)应该在浏览器TLS配置中禁止RC4

3、浏览器厂家应该考虑移除RC4的支持。

SSL漏洞“高发季”

过去一年,SSL协议中多个重大漏洞被爆出,包括BEAST, POODLE和CRIME。