如何使用示例代码接入加解密,参考本文档并使用示例代码,加解密的接入将非常简单。若想进一步的了解细节,请查看技术方案。 微信公众平台提供了C++、php、Java、Python和C# 5种语言的示例代码,每种语言的类名和接口名均一致,下面以C++为例说明:

函数说明

构造函数

- // @param sToken: 公众平台上,开发者设置的Token

- // @param sEncodingAESKey: 公众平台上,开发者设置的EncodingAESKey

- // @param sAppid: 公众号的appid

- WXBizMsgCrypt(const std::string &sToken,

- const std::string &sEncodingAESKey,

- const std::string &sAppid);

解密函数

- // 检验消息的真实性,并且获取解密后的明文

- // @param sMsgSignature: 签名串,对应URL参数的msg_signature

- // @param sTimeStamp: 时间戳,对应URL参数的timestamp

- // @param sNonce: 随机串,对应URL参数的nonce

- // @param sPostData: 密文,对应POST请求的数据

- // @param sMsg: 解密后的明文,当return返回0时有效

- // @return: 成功0,失败返回对应的错误码

- int DecryptMsg(const std::string &sMsgSignature,

- const std::string &sTimeStamp,

- const std::string &sNonce,

- const std::string &sPostData,

- std::string &sMsg);

加密函数

- //将公众号回复用户的消息加密打包

- // @param sReplyMsg:公众号待回复用户的消息,xml格式的字符串

- // @param sTimeStamp: 时间戳,可以自己生成,也可以用URL参数的timestamp

- // @param sNonce: 随机串,可以自己生成,也可以用URL参数的nonce

- // @param sEncryptMsg: 加密后的可以直接回复用户的密文,包括msg_signature, timestamp, nonce, encrypt的xml格式的字符串,当return返回0时有效

- // return:成功0,失败返回对应的错误码

- int EncryptMsg(const std::string &sReplyMsg,

- const std::string &sTimeStamp,

- const std::string &sNonce,

- std::string &sEncryptMsg);

使用方法

在安全模式或兼容模式下,url上会新增两个参数encrypt_type和msg_signature。encrypt_type表示加密类型,msg_signature:表示对消息体的签名。 url上无encrypt_type参数或者其值为raw时表示为不加密;encrypt_type为aes时,表示aes加密(暂时只有raw和aes两种值)。公众帐号开发者根据此参数来判断微信公众平台发送的消息是否加密。

兼容模式和安全模式加解密的方法完全一样,兼容模式的xml消息体比安全模式多了几个明文字段,具体请查看《消息加解密详细技术方案》。

实例化对象

使用构造函数,实例化一个对象,传入公众帐号的token, appid, EncodingAESKey。

解密

安全模式或者兼容模式下,公众号收到以下带密文消息体(“……”表示兼容模式下的明文字段):

- encrypt_msg =

- <xml>

- <ToUserName><![CDATA[gh_10f6c3c3ac5a]]></ToUserName>

- ……

- <Encrypt><![CDATA[hQM/NS0ujPGbF+/8yVe61E3mUVWVO1izRlZdyv26zrVUSE3zUEBdcXITxjbjiHH38kexVdpQLCnRfbrqny1yGvgqqKTGKxJWWQ9D5WiiUKxavHRNzYVzAjYkp7esNGy7HJcl/P3BGarQF3+AWyNQ5w7xax5GbOwiXD54yri7xmNMHBOHapDzBslbnTFiEy+8sjSl4asNbn2+ZVBpqGsyKDv0ZG+DlSlXlW+gNPVLP+YxeUhJcyfp91qoa0FJagRNlkNul4mGz+sZXJs0WF7lPx6lslDGW3J66crvIIx/klpl0oa/tC6n/9c8OFQ9pp8hrLq7B9EaAGFlIyz5UhVLiWPN97JkL6JCfxVooVMEKcKRrrlRDGe8RWVM3EW/nxk9Ic37lYY5j97YZfq375AoTBdGDtoPFZsvv3Upyut1i6G0JRogUsMPlyZl9B8Pl/wcA7k7i4LYMr2yK4SxNFrBUw==]]></Encrypt>

- </xml>

调用DecryptMsg接口,传入收到的url上的参数:msg_signature(注意:不是signature,而是msg_signature), timestamp, nonce和接收到的encrypt_msg,若调用成功,sMsg则为输出结果,其内容为如下的明文的xml消息体:

- <xml>

- <ToUserName><![CDATA[gh_10f6c3c3ac5a]]></ToUserName>

- <FromUserName><![CDATA[oyORnuP8q7ou2gfYjqLzSIWZf0rs]]></FromUserName>

- <CreateTime>1411035097</CreateTime>

- <MsgType><![CDATA[text]]></MsgType>

- <Content><![CDATA[this is a test message]]></Content>

- <MsgId>6060349595123187712</MsgId>

- </xml>

#p#

公众帐号处理消息

生成需要回复给微信公众平台的xml消息体,假设回复以下内容:

- res_msg =

- <xml>

- <ToUserName><![CDATA[oyORnuP8q7ou2gfYjqLzSIWZf0rs]]></ToUserName>

- <FromUserName><![CDATA[gh_10f6c3c3ac5a]]></FromUserName>

- <CreateTime>1411034505</CreateTime>

- <MsgType><![CDATA[text]]></MsgType>

- <Content><![CDATA[Welcome to join us!]]></Content>

- <FuncFlag>0</FuncFlag>

- </xml>

回包加密

调用EncryptMsg接口,传入需要回复给微信公众平台的res_msg, timestamp, nonce,若加密成功,则sEncryptMsg为密文消息体,内容如下:

- <xml>

- <Encrypt><![CDATA[LDFAmKFr7U/RMmwRbsR676wjym90byw7+hhh226e8bu6KVYy00HheIsVER4eMgz/VBtofSaeXXQBz6fVdkN2CzBUaTtjJeTCXEIDfTBNxpw/QRLGLqqMZHA3I+JiBxrrSzd2yXuXst7TdkVgY4lZEHQcWk85x1niT79XLaWQog+OnBV31eZbXGPPv8dZciKqGo0meTYi+fkMEJdyS8OE7NjO79vpIyIw7hMBtEXPBK/tJGN5m5SoAS6I4rRZ8Zl8umKxXqgr7N8ZOs6DB9tokpvSl9wT9T3E62rufaKP5EL1imJUd1pngxy09EP24O8Th4bCrdUcZpJio2l11vE6bWK2s5WrLuO0cKY2GP2unQ4fDxh0L4ePmNOVFJwp9Hyvd0BAsleXA4jWeOMw5nH3Vn49/Q/ZAQ2HN3dB0bMA+6KJYLvIzTz/Iz6vEjk8ZkK+AbhW5eldnyRDXP/OWfZH2P3WQZUwc/G/LGmS3ekqMwQThhS2Eg5t4yHv0mAIei07Lknip8nnwgEeF4R9hOGutE9ETsGG4CP1LHTQ4fgYchOMfB3wANOjIt9xendbhHbu51Z4OKnA0F+MlgZomiqweT1v/+LUxcsFAZ1J+Vtt0FQXElDKg+YyQnRCiLl3I+GJ/cxSj86XwClZC3NNhAkVU11SvxcXEYh9smckV/qRP2Acsvdls0UqZVWnPtzgx8hc8QBZaeH+JeiaPQD88frNvA==]]></Encrypt>

- <MsgSignature><![CDATA[8d9521e63f84b2cd2e0daa124eb7eb0c34b6204a]]></MsgSignature>

- <TimeStamp>1411034505</TimeStamp>

- <Nonce><![CDATA[1351554359]]></Nonce>

- </xml>

注意事项

EncodingAESKey长度固定为43个字符,从a-z,A-Z,0-9共62个字符中选取。 公众帐号可以在公众平台的开发者中心的服务器配置修改

出于安全考虑,公众平台网站提供了修改EncodingAESKey的功能(在EncodingAESKey可能泄漏时进行修改),所以建议公众账号保存当前的和上一次的EncodinAESKey,若当前EncodingAESKey解密失败,则尝试用上一次的EncodingAESKey的解密。回包时,用哪个Key解密成功,则用此Key加密对应的回包

兼容模式消息体同时存在明文和密文,消息体会增至以前的3倍左右,开发者注意检查系统,防止因消息变长和URL参数增加而出现接收错误

如果url上无encrypt_type参数或者其值为raw,则回复明文,否则回复密文。兼容模式期间公众账号回复明文或密文均可(不要两种类型都回)

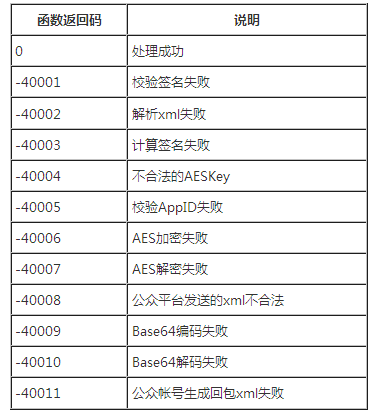

函数错误返回码

#p#

示例代码下载

微信公众平台为开发者提供了5种语言的示例代码(包括C++、php、Java、Python和C#版本) 点击下载 ../static/assets/a5a22f38cb60228cb32ab61d9e4c414b.zip

微信公众平台接口调试工具

点击进入 http://mp.weixin.qq.com/debug

技术方案

1. EncodingAESKey长度固定为43个字符,从a-z,A-Z,0-9共62个字符中选取,公众帐号可以在公众平台的开发者中心的服务器配置修改;

2. AES密钥:AESKey=Base64_Decode(EncodingAESKey + “=”),EncodingAESKey尾部填充一个字符的“=”, 用Base64_Decode生成32个字节的AESKey;

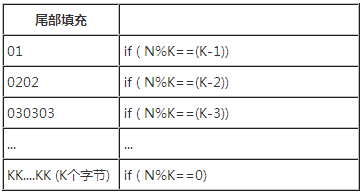

3. AES采用CBC模式,秘钥长度为32个字节,数据采用PKCS#7填充;PKCS#7:K为秘钥字节数(采用32),buf为待加密的内容,N为其字节数。Buf需要被填充为K的整数倍。在buf的尾部填充(K-N%K)个字节,每个字节的内容是(K- N%K);

具体详见:http://tools.ietf.org/html/rfc2315

5. 出于安全考虑,公众平台网站提供了修改EncodingAESKey的功能(在EncodingAESKey可能泄漏时进行修改),所以建议公众账号保存当前的和上一次的EncodingAESKey,若当前EncodingAESKey生成的AESKey解密失败,则尝试用上一次的AESKey的解密。回包时,用哪个AESKey解密成功,则用此AESKey加密对应的回包;

6. 兼容模式消息体同时存在明文和密文,消息体会增至以前的3倍左右,开发者注意检查系统,防止因消息变长和URL参数增加而出现接收错误;

7. 微信团队提供了多种语言的示例代码(包括php、Java、C++、Python、C#),请开发者尽量使用示例代码。(../static/assets/a5a22f38cb60228cb32ab61d9e4c414b.zip )

下面以普通文本消息为例,详细说明公众平台对消息体加解密的方法和流程,其它普通消息和事件消息的加解密可以此类推。

公众账号接收用户消息

消息体加密

现有消息为明文,格式如下:

- msg =

- <xml>

- <ToUserName><![CDATA[toUser]]></ToUserName>

- <FromUserName><![CDATA[fromUser]]></FromUserName>

- <CreateTime>1348831860</CreateTime>

- <MsgType><![CDATA[text]]></MsgType>

- <Content><![CDATA[this is a test]]></Content>

- <MsgId>1234567890123456</MsgId>

- </xml>

兼容模式期间同时保留明文和密文,消息格式如下:

- new_msg=

- <xml>

- <ToUserName><![CDATA[toUser]]></ToUserName>

- <FromUserName><![CDATA[fromUser]]></FromUserName>

- <CreateTime>1348831860</CreateTime>

- <MsgType><![CDATA[text]]></MsgType>

- <Content><![CDATA[this is a test]]></Content>

- <MsgId>1234567890123456</MsgId>

- <Encrypt><![CDATA[msg_encrypt]]</Encrypt>

- </xml>

安全模式下,消息体只有密文,格式如下:

- new_msg=

- <xml>

- <ToUserName><![CDATA[toUser]]</ToUserName>

- <Encrypt><![CDATA[msg_encrypt]]</Encrypt>

- </xml>

- 其中,msg_encrypt = Base64_Encode( AES_Encrypt[ random(16B) + msg_len(4B) + msg + $AppId] )

AES加密的buf由16个字节的随机字符串、4个字节的msg_len(网络字节序)、msg和$AppId组成,其中msg_len为msg的长度,$AppId为公众帐号的AppId

AESKey =Base64_Decode(EncodingAESKey + “=”),32个字节

url上增加参数encrypt_type,encrypt_type的值为raw时表示为不加密,encrypt_type的值为aes时,表示aes加密(暂时只有raw和aes两种值),无encrypt_type参数同样表示不加密

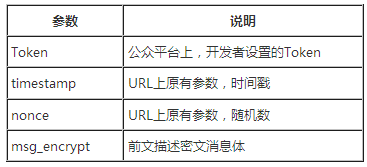

消息体签名

为了验证消息体的合法性,公众平台新增消息体签名,开发者可用以验证消息体的真实性,并对验证通过的消息体进行解密

在url上增加参数:msg_signature

msg_signature=sha1(sort(Token、timestamp、nonce, msg_encrypt))

消息体验证和解密

开发者先验证消息体签名的正确性,验证通过后,再对消息体进行解密。

验证方式

1. 开发者计算签名,dev_msg_signature=sha1(sort(Token、timestamp、nonce, msg_encrypt))

2. 比较dev_msg_signature和URL上带的msg_signature是否相等,相等则表示验证通过

解密方式如下:

- 1. aes_msg=Base64_Decode(msg_encrypt)

- 2. rand_msg=AES_Decrypt(aes_msg)

- 3. 验证尾部$AppId是否是自己的AppId,相同则表示消息没有被篡改,这里进一步加强了消息签名验证

- 4. 去掉rand_msg头部的16个随机字节,4个字节的msg_len,和尾部的$AppId即为最终的xml消息体

公众账号向用户回复消息

如果url上无encrypt_type或者其值为raw,则回复明文,否则按照上述的加密算法加密回复密文。兼容模式期间公众账号回复明文或密文均可(不要两种类型都回)

回复消息体的签名与加密

现有消息格式:

- msg=

- <xml>

- <ToUserName><![CDATA[toUser]]></ToUserName>

- <FromUserName><![CDATA[fromUser]]></FromUserName>

- <CreateTime>12345678</CreateTime>

- <MsgType><![CDATA[text]]></MsgType>

- <Content><![CDATA[你好]]></Content>

- </xml>

加密后消息格式:

- new_msg=

- <xml>

- <Encrypt><![CDATA[msg_encrypt]]></Encrypt>

- <MsgSignature><![CDATA[msg_signature]]></MsgSignature>

- <TimeStamp>timestamp</TimeStamp>

- <Nonce><![CDATA[nonce]]></Nonce>

- </xml>

其中,msg_encrypt=Base64_Encode(AES_Encrypt [random(16B)+ msg_len(4B) + msg + $AppId])

random(16B)为16字节的随机字符串;msg_len为msg长度,占4个字节(网络字节序),$AppId为公众账号的AppId

AESKey =Base64_Decode(EncodingAESKey + “=”),32个字节

msg_signature=sha1(sort(Token、timestamp、nonce, msg_encrypt))

timestamp、nonce回填请求中的值或者重新生成均可