写在前面:

eBay没有保护好自己用户的数据,在之前他也犯过类似的错误,但是这次显然eBay的安全团队没有吸取到前车之鉴。这次他们同样要为自己对安全的消极态度买单。

正文:

在不到36小时之内,eBAY就再次报出了3个高危的,能够导致用户数据泄露的漏洞。即使你在最后一次安全通告之后修改了密码,你的账号依旧存在风险。

5月22号,eBAY承认了海量数据的泄露,大约有14500万来自世界各地用户的账户信息遭到了泄漏。产生这个问题的原因是eBAY的基础架构存在漏洞。

5月23号的早晨一定是,eBAY安全工程师最头疼的一个早上,因为他们要处理三个截然不同的

高危漏洞,这三个漏洞都会把14500万的账户信息暴漏在风险之中。

HACKER UPLOADED SHELL ON eBAY SERVER

这是一个上传漏洞,由Jordan Jones发现。这个漏洞可以导致员工账号能上传一个webshell。

Jordan在twitter上报告了这个漏洞,并且附带了一个webshell的截图作为POC。

现在这个文件的确是存在于eBAY的web服务器上,

https://dsl.ebay.com/wp-includes/Text/Diff/Engine/shell.php

只不过内容被修改为空白。

在blog上Jordan也同时贴出了labs.ebay.com的一些跨站漏洞。

PERSISTENT XSS VULNERABILITY ON eBAY

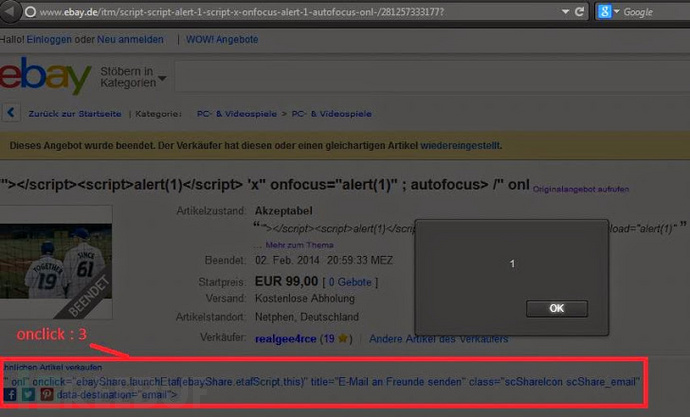

Michael E 一个来自德国的安全研究员向Hacker News报告了他发现的一个,eBAY上的存储型xss漏洞。

当用户访问攻击者构造的页面时,恶意的js代码就会执行,劫持你的账号。

下面是POC页面。

http://www.ebay.de/itm/script-script-alert-1-script-x-onfocus-alert-1-autofocus-onl-/281257333177

COOKIE RE-USE VULNERABILITY

另外,eBay的登陆cookie可以被重复使用,即使用户登出或者修改密码。这个漏洞可以和上一个XSS漏洞配合使用。

ACCOUNT HIJACKING VULNERABILITY (CRITICAL AND UNPATCHED)

一个埃及安全研究者Yasser H. Ali,发现了一个可以造成用户劫持的漏洞。不过遗憾的是,我们还不能公布细节。Yasser给我们了详细的POC,我们也把这个漏洞报告给了eBay,在eBay将这个漏洞处理好之后我们才会放出相关细节。

eBAY #FAILURE

eBay没有保护好自己用户的数据,在之前他也犯过类似的错误,但是这次显然eBay的安全团队没有吸取到前车之鉴。这次他们同样要为自己对安全的消极态度买单。