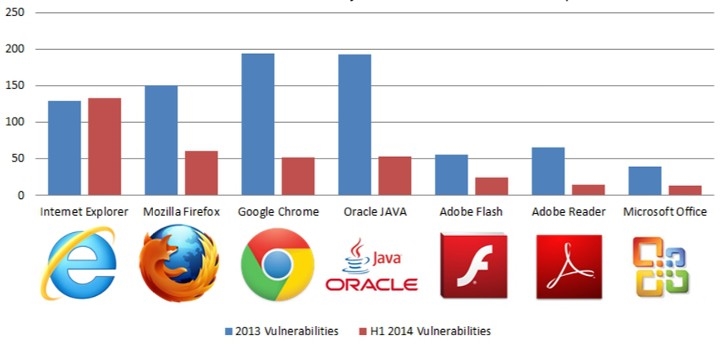

本周安全要闻,我们主要总结一下近日曝出的一些产品&软件的漏洞。首先问大家一个问题,你认为今年漏洞最多的软件是哪个?Flash?Java?IE?Chrome ?

根据Bromium 公布的 2014 年上半年漏洞报告,IE不仅是上半年漏洞最多的软件,而且还是唯一一个半年漏洞就超过去年一年漏洞总量的软件。IE上半年的漏洞量遥遥领先,若照这一趋势下去,2014 年漏洞之王非IE莫属了。

在总结新漏洞之前,我们不得不提一下一个旧漏洞,那就是心脏流血漏洞。Venafi实验室针对全球各大顶尖企业的公共Web服务器作出评估,并指出目前只有3%的设备已经彻底摆脱OpenSSL漏洞、也就是Heartbleed的威胁。Venafi安全策略和威胁情报事务副总裁Bochek对企业发出警告,通过打补丁不能避免Heartbleed漏洞威胁,企业需更换私有密钥和证书,撤销旧的安全凭证。

据v3.co.uk网站7月24日报道,此前有安全研究员发现IBM、戴尔等品牌部分产品存在漏洞,该漏洞理论上可能会被黑客利用以获取对受害用户设备系统的控制权限。IBM已经针对该漏洞发布了相关补丁,但是目前戴尔仍然拒绝公开承认其多款产品存在该漏洞。安全研究员Alegandro Alvarez Bravo称,IBM的1754 GCM系列产品在单个设备中提供基于IP的KVM和串行控制台管理技术。该系列产品v1.20.0.22575和之前的版本都存在该漏洞。不过该漏洞也存在于戴尔和其他厂商的KVM交换机中。该漏洞可能允许通过身份验证的远程入侵者在GCM系列产品的KVM交换机上远程执行代码。

7月30日下午,国内知名互联网漏洞平台乌云表示,招商银行网银存在定向XSS漏洞,通杀网页、PC端及手机APP,该漏洞可定向窃取信息钓鱼种马。互联网业内人士对此解释称,此漏洞即招行网银某处存储型XSS漏洞,黑客可以通过此漏洞,对招行客户进行“钓鱼”、偷密码,并且可以看到账号余额。不过,招行回应称,客户如果正常使用招行网银,不会导致信息泄露和资金损失。

无独有偶,在线支付平台PayPal于近日也被曝出存在漏洞。白帽子Jan Kechel发现了PayPal存在谎称支付额度的漏洞,并证明这可能会并被利用来进行诈骗。作者在页面上给出了详细的步骤和解释,首先点击“start step 1 ”会转向一个1欧元的PayPal“快捷支付”页面。当确认支付后,回重定向到付款页面(DoExpressCheckoutPayment)。然后,作者在demo中把付款金额调整为了2欧元,点“start step 2”后便会支付2欧。当然若想完成交易是必须“确认支付”的(也就是setp 2),这无疑造成了支付缺陷给不法分子带来了机会。同样,作者使用了200美元同样上试验成功。

最后,小编为大家推荐一篇科普文,让大家对缓冲区溢出攻击有个比较深入的了解。

缓冲区溢出出现在用户输入的相关缓冲区内,在一般情况下,这是现在的计算机和网络上的最大的安全隐患之一。这是因为在编程的层次上很容易出现这中问题,这对于不明白或是无法获得源代码的使用者来说是不可见的,很多的这中问题就会被利用。缓冲区溢出的攻击原理是不应该是重写随机输入和在进程中执行代码的内存的重写。