本周,我们不谈Struts2补丁漏洞的绕过问题,无论度娘还是谷歌,类似的文章不要太多。我们从更广泛的角度谈谈数据泄漏这个老话题。你知道吗,黑阔对POS系统的入侵,51%是秒入。而防护一方,85%的响应时间以周来计算。这还叫什么防护?

Verizon 2014 Data Breach Investigations Report

也许是Target和Michaels距离我们很远的缘故,国内真正关注和研究上述两家公司在去年底和今年初发生的数据泄漏事件的资料并不多。然而,事实上这两个公司发生的用户信息泄露事件是非常严重的。Target用户支付卡信息泄露涉及4000万个卡和1.1亿的用户,而且这些卡信息还是在购物旺季丢失的,因此其价值不可估量。Michaels是美国第一大工艺品销售连锁商店,在美国和加拿大有超过1100家连锁店。Michaels的用户信息泄露规模到底有多大还没有一个明确的结论。入侵很可能是来自跨国黑客组织。这和Target的事件很相像。在Target和Michaels数据泄漏事件发生的同时,另一家美国著名奢侈品商店——Neiman Marcus也发生了用户信息泄露事件,据称,受影响的用户达到110万。

在本周,美国运营商Verizon发布了“2014 Data Breach Investigations Report ”(以下简称DBIR)。作为美国最大的本地电话和无线通信运营商和市值已超过谷歌的巨无霸,其年度数据泄露调查报告在数据安全领域具有很重要的参考价值。

首先,看看DBIR的贡献者列表就已经非常震惊了:

毫无疑问,这是一个几乎完美的全集:包括安全机构在内的政府部门,金融机构、通信运营商、大型企业、安全研究机构、安全公司、商业咨询公司。

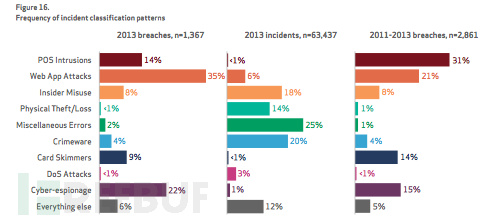

从数据的来源看,DBIR这份报告更是货真价实。报告收集的数据跨度长达10年,有来自全球的50家企业为报告提供数据资料。报告对1367起已确定的与数据泄露相关事件、63437起攻击事件进行了分析,事件涉及95个国家。

这份长达60页的年度报告中最有价值的内容,毫无疑问,是Verizon在分析重大的数据泄漏和攻击事件后,根据攻击模式把数据泄露威胁划分为9大类:分别是:

- PoS系统入侵(POINT-OF-SALE (POS) INTRUSIONS)

- Web应用攻击(WEB APP ATTACKS)

- 内部人员/权限滥用(INSIDER AND PRIVILEGE MISUSE)

- 物理偷窃/丢失(PHYSICAL THEFT AND LOSS)

- 各种失误(MISCELLANEOUS ERRORS)

- 犯罪软件(CRIMEWARE)

- 支付卡信息窃取(PAYMENT CARD SKIMMERS)

- 网络间谍(CYBER-ESPIONAGE)

- 拒绝服务攻击(DENIAL OF SERVICE ATTACKS)

DBIR中对上述威胁分析的角度也是非常丰富的,包括内外部因素、攻击动机、攻击频率、被攻击的资产、数据类型等方面。下面列举了部分分析和结论数据。

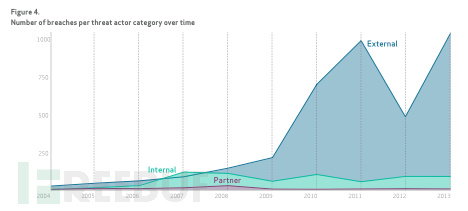

内外部因素

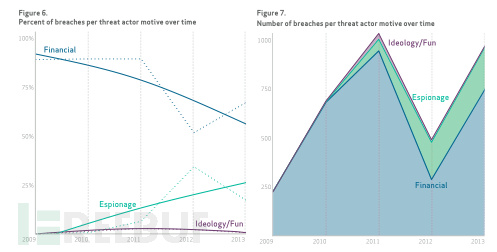

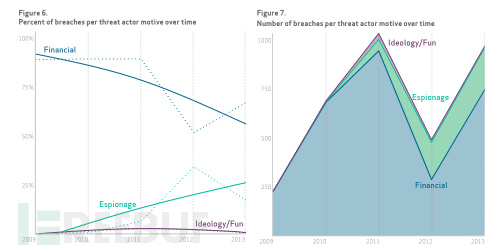

攻击动机

攻击事件分布频率

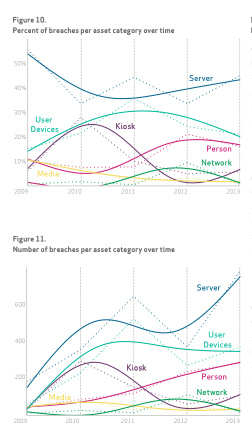

被攻击资产变化

在报告中,对于上述每一项威胁分类还有具体的分析和阐述,以POS系统入侵为例,下面列举了主要的分析数据:

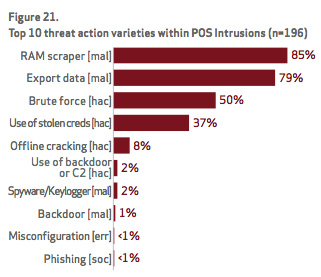

排名前10的攻击方式

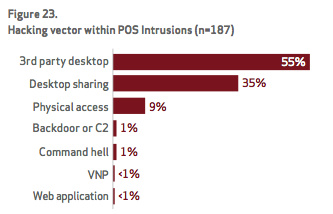

入侵手段

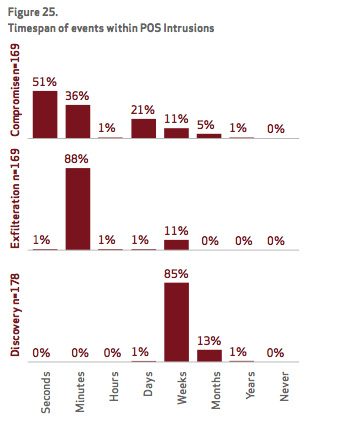

攻防时间窗

这里特别要说一下攻击时间窗这个数据。从DBIR的分析来看,攻击与防护的对抗,单纯从时间这个角度来看,防护一方几乎是完败。对POS系统的入侵,51%是秒入(主要原因是密码丢失或弱口令),而防护一方,85%的响应时间以周来计算。按照DBIR的解释,当攻击一方在各个渠道公布或销售获取到的数据后,防护一方才意识到自己的数据被盗了。

总之,这是一份非常NB的报告。这是一份不可不读的报告。

2014 Data Breach Investigations Report报告的下载链接:http://pan.baidu.com/s/1eQ7TNXo (无需注册,直接下载)

其他

[希拉里批评斯诺登帮了恐怖分子的忙]希拉里在康涅狄格州大学(University of Connecticut )回答媒体的问题时,批评了斯诺登的泄密行为。她认为斯诺登本可以在暴露NSA的众多问题后获得很好的帮助,而不是跑到XX和俄罗期去。更为严重的是,斯诺登泄露的很多绝密信息帮助了恐怖组织。因此,希拉里称,就这样一个人竟然获得了俄罗斯的难民保护真是不可思议。

[NIST最终放弃了“NSA后门”]在微软工程师Dan Shumow 和Niels Ferguson在2007年曝光 Dual_EC_DRBG 算法存在问题的8年后,NIST(National Institute of Standards and Technology,隶属美国商务部)终于下定决心把Dual_EC_DRBG 从随机数生成算法中拿掉。这个算法在去年斯诺登曝光美国NSA与RSA存在1千万美元的桌下交易后,引起了整个安全行业的震惊和愤怒。为什么NIST决定放弃Dual_EC_DRBG花了这么多年。。。谁知道呢?