1、前言

1.1 任意跳转漏洞及其危害

任意跳转漏洞主要是指负责转向的程序没有验证目标网站合法性,直接根据传入的URL跳转,其危害主要是能被坏人用来钓鱼。

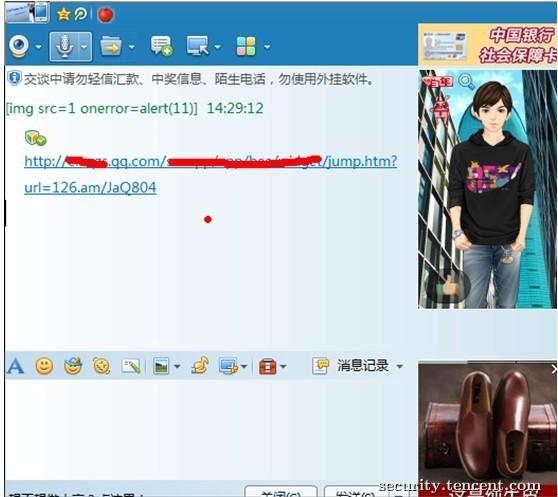

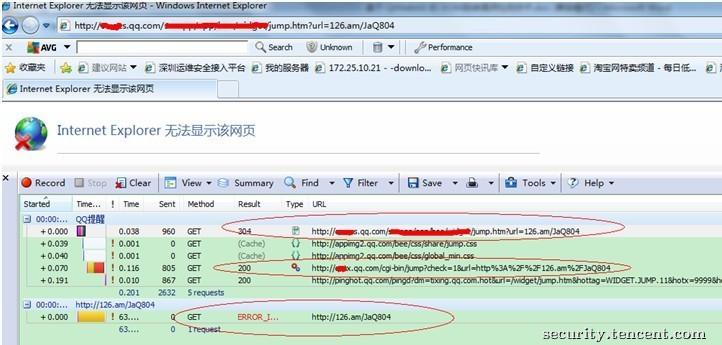

图1 最近TSRC上报的钓鱼示例

1.2 跳转漏洞的检测难点

普通的跳转漏洞没有太大检测难点,可以直接通过HTTP返回页面源码的特征匹配来发现,本文想重点探讨下如何自动检测DOM跳转漏洞以及多次跳转才能跳到钓鱼网站的漏洞。

2、QtWebKit

关于qtwebkit的原理及其编译运行已在之前的tsrc博客做了较详细说明,这里不再赘述,具体参见http://security.tencent.com/index.php/blog/msg/12。

3、基于QtWebKit的DOM跳转漏洞检测系统

3.1 检测原理

Hook Webkit的所有Http请求,判断目标网站的url是否出现在最终的Http请求中,如果出现则说明存在任意跳转漏洞。理论上,所有普通浏览器能跳转的漏洞,Webkit内核都能自动跳转,因而本方法能检测所有跳转漏洞且不会有误报。

3.2 如何hook Http请求

Webkit内部的信号机制可以帮助我们完美的hook所有Http请求,关于信号机制的原理Webkit开源社区已有比较专业详细的介绍,这里不再赘述。本方法中通过在http发包请求类里自定义并发射信号hookCgi,在应用层监听hookCgi信号,从而实现在应用层旁路监听到Webkit所有的Http请求,同时完全不影响Webkit正常的请求逻辑。

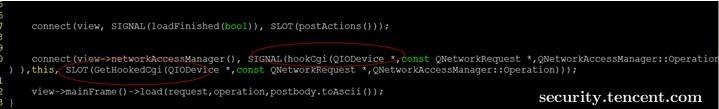

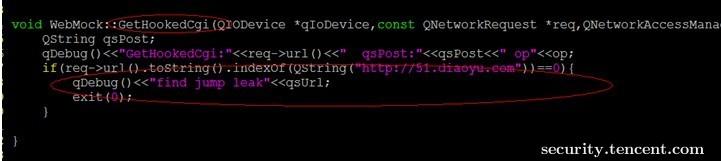

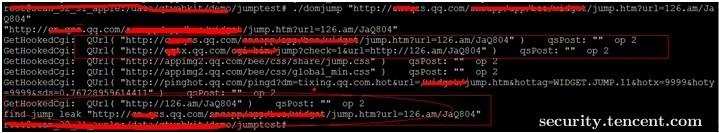

如图3.1,3.2,应用层监听hookCgi信号,当webkit内核触发http请求时,发送hookCgi信号,从而触发自定义的GetHookCgi槽函数,如果槽函数中发现了目标钓鱼站点的Http请求,则发现任意跳转漏洞。

图3.1 应用层监听hookCgi信号

图3.2 hookCgi信号对应的槽函数

3.3 检测Demo示例

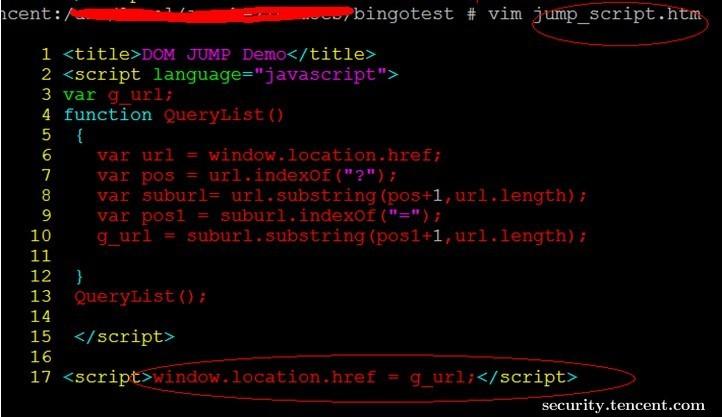

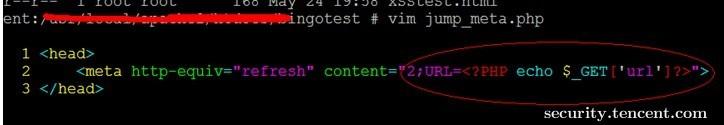

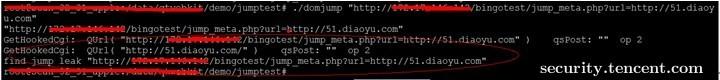

图3.3和图3.4示例了Dom跳转漏洞源码及其检测。与普通跳转漏洞不同的是,Dom跳转漏洞的检测难点是在返回页面源码中找不到目标URL的特征,本方法基于跳转行为而不基于特征匹配,因而不会有误报且发现能力极强。

图3.3 Dom跳转漏洞源码示例

图3.4 Dom跳转漏洞检测

如图1所示是近期TSRC上报的一个实际DOM跳转漏洞,该漏洞要经过两次跳转才能最终跳转到目标网站,如图3.5是该漏洞的抓包示例。如图3.6所示,我们也可以检测此类多次跳转的漏洞场景。事实上,不管经过几次跳转,只要能跳到钓鱼网站,我们都能发现。

图3.5 经过两次跳转才最终跳到钓鱼网站

图3.6 多次跳转漏洞的检测

补充说明下,对于非Dom的普通跳转,本方法亦能有效发现,如图3.7和图3.8所示。

图3.7 普通跳转漏洞源码示例

图3.8 普通跳转漏洞检测

4、总结

实际上,我们可以基于QtWebKit做很多其他事情,比如开发爬取Web2.0链接的爬虫,后续将对这些系统另文介绍。

跳转的检测方法还有很多,笔者这里只是抛砖引玉,欢迎大家多多批评指正,有任何问题欢迎随时交流。