AutoCAD是世界流行的建筑制图工具,利用这个平台的病毒不少,但修改主页的木马还是第一次出现。该木马运行时会将用户IE内核的浏览器首页修改,重定向到新网站,从而制造有大批流量的假象。根据卡巴斯基安全网络分析(KSN)显示,这种威胁主要出现在中国、印度和越南。波及浏览器包括:遨游、360和搜狗。

这两个木马使用AutoLISP编写,并被编译成.fas文件。而目前还没有通用的.fas文件的反编译器,这就使得对木马的逆向分析更为困难,所以这两个木马成功逃避了除卡巴斯基外的所有反病毒软件的检测。

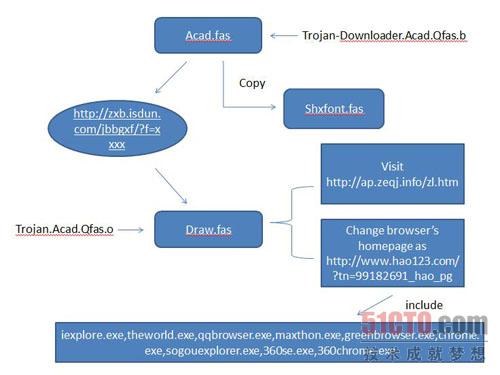

木马工作原理

Trojan-Downloader.Acad.Qfas.b负责下载Trojan.Acad.Qfas.o并将其运行。而Trojan.Acad.Qfas.o负责改变浏览器主页,运行浏览器,访问其他广告网站。

1. Trojan-Downloader.Acad.Qfas.b下载Trojan.Acad.Qfas.o。它通常被命名为acad.fas并打包进许多建筑制图压缩包中诱使相关用户下载运行。当AutoCAD执行这个文件,它会将自身复制为shxfont.fas并从http://***.isdun.com/jbbgxf/?f=zydz下载Trojan.Acad.Qfas.o。

2. Trojan.Acad.Qfas.o运行后会遍历系统进程列表,寻找IE、QQ、360、搜狗、遨游等浏览器进程。找到后,该木马会提取浏览器中地址栏的URL,看看它是否包含hao123.com,如果没有,这个木马会让浏览器跳转到http://www.hao123.com/?tn=***82691_hao_pg。该木马还会定期打开一个新浏览器进程,访问http://**.zeqj.info/zl.htm。然后修改注册表,改变浏览器主页为http://www.hao123.com/?tn=***82691_hao_pg。为了改变搜狗浏览器的主页,木马还会修改搜狗浏览器的配置文件%userprofile%\appdata\Sougouexplorer\config.xml。而且它还会查看某些hips软件或沙盒软件的进程是否存在。如果存在,则会删除自身。

3. http://www.hao123.com/?tn=***82691_hao_p中的***82691_hao_p是某hao123.com的推广人的ID。hao123.com会按照此推广人为网站带来的流量和此推广人分成。http://**.zeqj.info/zl.htm则更有意思,它会刷新浏览器使之跳转到http://www.sohutv***012.kangca.com/…。然后再跳到wenying***.com。最后wenying***.com会显示广告页,比如:

AutoCAD使用非常广泛,AutoLISP语言也已经足够强大,加上编译后的.fas文件没有反编译器很难分析,这使得AutoCAD对于编写传播恶意软件十分理想。黑客们在想尽一切办法编写传播恶意程序、逃避安全软件查杀,只有依靠强大可靠的安全解决方案才能免受威胁。