简介

“Icefog”是一个专注APT的组织,2011年开始活跃起来,主要活跃在日本和韩国。已知的目标包括政府机构,军队,海上组织,电信部门,制造业和高科技公司和大众媒体。

名称来源

Icefog的名字来源于曾控制的一台服务器中的字符。控制软件中文翻译过来就是”三把剑”。

“Icefog”后门工具(也被叫做”Fucobha”)是一个受攻击者控制的交互工具。windows和mac OS平台都可以使用。最新发现,Icefog并不自动偷取数据,相反,它直接受攻击者控制,可以在受害系统直接执行命令。

攻击特征

Icefog攻击时,为了后续攻击,会将一些恶意工具和后门上传到受害者的机器上。本文就讲了这些后门和恶意软件,以及如何防御这类攻击。#p#

攻击分析

Icefog会发送钓鱼用的email,来欺骗目标打开其中的恶意附件或者恶意网站。

调查时我们确认了钓鱼email利用了大概利用了以下几种漏洞

1CVE-2012-1856

2CVE-2012-0158

3CVE-2013-0422 and CVE-2012-1723

4HLP漏洞利用

5HWP漏洞利用

前两个漏洞是通过微软文档工具(word和excel)来执行后门和显示一个钓鱼用的诱饵给用户,这种手段经常出现。

受害者收到一个带有附件的信件,这个附件要么是一个word文档(.doc结尾),要么是一个excel文档(.xls结尾)。

假如附件是一份针对CVE-2012-1856的exp,成功执行后,受害者电脑上会显示一副”美图”。

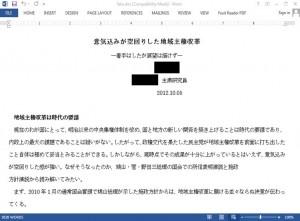

假如附件是针对CVE-2012-0158的exp,在成功执行后,会显示一份日语标题”Little enthusiasm for regional sovereignty reform”的虚假的诱惑文档。这是一份日语写的商业邮件,同样的恶意软件在日本也被用来对很多目标钓鱼。#p#

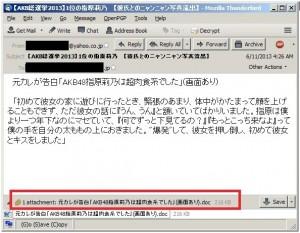

下面是钓鱼用的邮件示例

这是一封日本商业邮件.

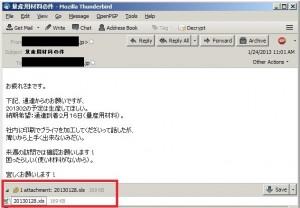

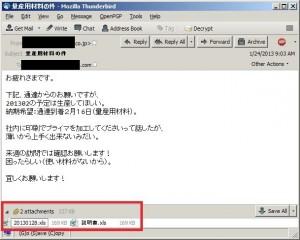

同样的恶意软件还在日本其他地方出现过.

这是另外一个样本.

钓鱼攻击-java漏洞利用

除了Microsoft Office exploits,icefog攻击者还会利用java漏洞.

例如,攻击者有个恶意网站”money.cnnploicy.com”.从下面的url中java exp会被下载和执行。

1www.securimalware[dot]net/info/update.exe

注:这个网站被Kaspersky Lab发现。

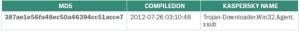

update.exe是个病毒释放器,带有以下信息。

执行后,它会安装Icefog恶意文件”sxs.dll”在IE文件夹下(通常是C:Program FilesInternet Explorer)

为了得到受害主机的访问权,恶意DLL(“sxs.dll”)用了一种“DLL搜索顺序劫持”的技术,这个利用了IE会从自己的文件夹里加载sxs.dll,而不是系统目录的sxs.dll.

Icefog攻击者还使用HLP文件来感染目标。HLP文件并没有exp,但是利用windows的”特性”来释放恶意软件。

非常有趣的是不止是Icefog喜欢用HLP作为工具,非常高效的APT组织,如”Comments Crew”/ APT1,也把HLP当作利器。

HLP格式比较老,被称作”Winhelp”,直到Vista和win7,微软才把Winhlp32.exe组件独立出来解析hlp文件,这才使win7和vista直接支持HLP格式。

保守地说,HLP文件不是exp,但是相反,利用糟糕的Windows Help特性确是exp.这种格式中代码和数据混在一起了,Icefog攻击者利用定制的宏指令。

关于”定制宏指令”的说明和在WinHelp项目中的使用风险,Ruben Santamarta在http://reversemode.com/index2.php?option=com_content&do_pdf=1&id=4有说明。

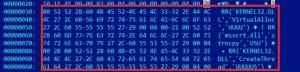

让我们来看下一个例子,看看Icefog攻击者测试相关的定制宏指令,API调用和shellcode,然后利用WinHelp函数。

这个例子用了一个标准Win32 API来分配一个可执行的内存区域,拷贝(使用长字符串拷贝) XOR过的shellcode,然后调用CreateThread来执行payload.

在上图中,”RR”指RegisterRoutine.

注册完后,可以简单的调用独立函数。

接下来,分配可执行的内存区域,拷贝shellcode.为了执行shellcode,调用CreateThread函数.

shellcode被0XBF XOR操作简单地加过密了.

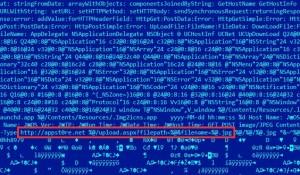

执行完后,shellcode在www.samyongonc.com/jd/upload.aspx和www.625tongyi.com/jd/upload.aspx会留下一个连接C2S的后门.

调查发现,Icefog攻击者还使用HWP文件.这些文件被用在Hangl Word Processor.根据维基百科定义,Hangul是一个有专利的文字处理程序,由朝鲜公司Hancom发布.在朝鲜,这款应用广泛

使用,特别是在政府机构.不幸的是,我们得不到这些文件,虽然攻击者确实成功地利用这些文件来攻击受害者.

HWP的用户应该小心这类exp,并且升级Hangul Word Processor到最新版本.#p#

攻击者’攻击方法’

攻击通过钓鱼邮件发起,利用了很多已公开的漏洞.一旦他们成功感染一台机器,攻击者会执行一系列动作来确认受害者的情况:

列举磁盘文件,比如”My Documents”和桌面文件夹的文件

列举适配器和IP配置

得到受害者的信息和他们的网络

如果受害者比较”聪明”(用虚拟机工作),Icefog会用别的软件,包括:

类型’2′的后门,这个后门用了新协议来通信

其他工具,如:密码和hash转存工具

IE保存的密码转存工具

Outlook e-mail帐号和密码转存工具

调试工具

合法的RAR软件来压缩偷取的数据

我们已经归类了三种被偷的数据:

Windows地址通讯录,.WAB文件

文档,包括HWP,XLS和DOC文件

用户帐号证书

如果被偷的数据有很大的文件,那这些数据会被WinRAR工具或者CABARC工具压缩.#p#

后门信息

一些已知的Icefog后门,我们列举出来:

老版本–通过邮件发送偷取的信息,这个版本的后门对日本的一些机构使用过

版本1–攻击者与受害服务器交互

版本2–攻击者和代理服务器交互,代理服务器发送命令控制受害服务器

版本3–没有这个例子,但是我们发现一种用了不同连接方法的C&C,我们预计是恶意软件感染了这些机器.

版本4–和版本3一样

Icefog-NG–通过TCP 5600端口连接

老版本的”2011″后门

2011年,我门发现恶意软件攻击了许多日本机构.其中有日本”众议院”和”参议员”.

两个木马都指向位于www.cloudsbit.com的C&C,尽管指向不同的脚本:”/dj/upload.aspx”和”/jd2web/upload.aspx”.

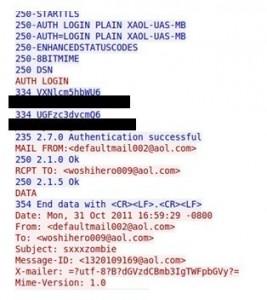

除了常规的方法,这些木马还有别的功能.其中牵扯到了AOL.COM的email用户.

恶意软件可以连接到这些帐号上,并且从邮箱收到命令.并且,它还可以通过e-amil发送偷取的信息.

一次会话看起来是这样的:

其中的一个木马发送了一张日本听众的照片.

有一个e-mail帐号比较有意思,叫woshihero009@aol.com

攻击发生的时候,邮箱收到了非常多的偷取的信息.

#p#

版本”1″后门

这个版本的后门可以远程执行很多功能,适用于Windows和Mac OS平台.

这个后门能做这些事:

上传系统信息到攻击者的C&C服务器上

使攻击者能够上传,并且能在受害的机器上执行命令

窃取和上传文件到攻击者的服务器上

下载C&C服务器上的工具到受害的机器上

使攻击者可以在MSSQL服务器上直接执行SQL命令

更多详情,请看目录B

版本”2″后门

这个后门跟版本1的差不多.只不过,它从一个代理服务器来接受命令.

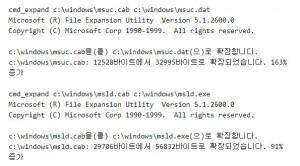

版本2的后门像shellcode文件,通常叫”msuc.dat”.通过一个特殊的工具加载这些文件.

就功能而言,版本2的后和版本1的差不多.唯一的区别就是版本1的后门在系统重启后就没了.

版本3和4后门

尽管我们没有这些后门的实例,但是我们发现一种跟icefog相关的后门,这种后门还用到了不同的通信方法.

版本3的后门用到了名叫view.asp和update.asp的脚本.已知的C&C urls:

1www.krentertainly[dot]net/web/view.asp

1disneyland.website.iiswan[dot]com/web/view.asp

版本4的后门用到了名叫update.asp的脚本.已知的url:

1www.pinganw[dot]org/sugers/upfile.asp

我们会继续观察这种后门,一旦确认,我们会更新paper.

版本”NG”后门

版本NG的后门是最新的版本.它可以直接与windows主机交互.

MAC OS版本的后门

2012年底,icefog的攻击者用mac os x版本的后门发起了攻击.当时这个特定平台的软件在许多中国的BBS论坛出现.

文档中包含一个mac os x软件,这个软件可以释放和安装macfog后门.我们发现了两个这样的文档,估计还有更多的.

恶意模块有以下特征:

macfog后门是一个64位的可执行文件,通过LLVM Clang包编译.简要的描述如下

macfog总结

macfog后门和win32平台的后门非常相似.它收集系统信息,并且把这些信息发送到一个url.

并且可以上传和下载文件,执行系统命令.

macfog后门和windows平台下的后门用法不同.目前我们没有发现mac用户被这个后门感染,但我们相信肯定存在.我们相信这个版本只是攻击者在mac平台下的一次尝试. #p#

后续工具

攻击者后面要传送很多工具到受害机器上.我们发现的工具有各种功能,比如转存windows用户凭证,Outlook和IE存的密码,还有收集系统信息.

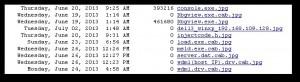

在其中的一个服务器上,我们看到一个文件夹中有很多工具,尽管打算书执行成功的时候

被截断成0

这些工具特征如下:

除了这些,一些其他的工具.比如,在一个受害机器上,我们观察到攻击者利用内核exp,通过java程序提升权限.不过我们不知道这个是不是内核0day,因为攻击者用完后删除了这些程序.#p#

命令和控制服务器

调查期间,我们发现很多的icefog的命令和控制服务器.其中大多数部署在共享主机上.但是一些重要的部署在专用服务器上.

这些命令和控制服务器的一个重要的特性就是”点击和运行”攻击者搞个恶意软件,然后用这个软件来攻击受害机器.感染完后,和受害机器保持联系.共享主机会在一个月或者两个月消失,并且C&C消失.

多数情况下,攻击者已经知道自己想要的是什么.文件名快速确定后,传送到C&C,然后受害机器就被弃之.

根据C&C名称,我们可以确认2011-2013年间,很多icefog活动还在继续.

从上面的时间轴上,我们可以看出攻击者2013年的活动比往年要频繁,尽管可能先前的

木马失效了.不过,这张表只能代表攻击者活动的一小部分.#p#

C&C服务器基础设施

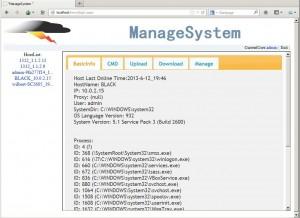

我们确认了四种C&C服务器,类型”1″,”2″,”3″,”4″.还有第五种,被用作Icefog-NG,这个服务器被用作windows桌面程序.

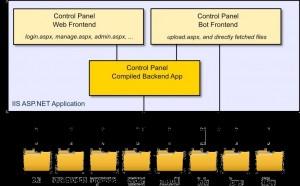

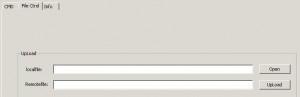

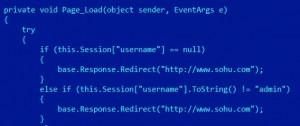

类型1的服务器可以让攻击者通过浏览器来控制受害者.这个服务器后端用ASP.NET写的.

类型2的服务器是一个虚拟的,定制的代理服务器,处于攻击者和受害者之间.用ASP写的,并且使用非常简单.这个更好,因为它隐藏了攻击者的身份.攻击者可以通过一个控制

工具来控制受害者.

类型3的服务器似乎只是用来做实验的,并且只有两个基本功能:查看和更新.它具体的用途我们也没有发现,并且我们没找到连接了这种服务器的恶意软件.

类型4的服务器和类型3的服务器差不多.Icefog C&C服务器不需要web服务,它直接在5600端口监听.

我们主要分析类型1的服务器,它是被攻击者使用最多的.

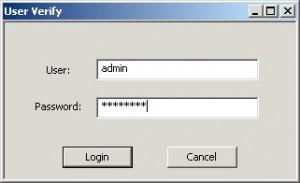

看一下类型1的服务器登录界面:

命令控制脚本有一个有意思的注释”shiyan11111111111″.页面标题是”尖刀三号”.

对军事粉丝来说,”尖刀三号”和”三尖刀”,三尖刀是中国一种古代的兵器.

类型1的界面是用ASP.NET写的,提供了非常方便的界面来管理受害机器:

控制面板实际上是一个Visual Basic.NET web程序,有以下结构:

#p#

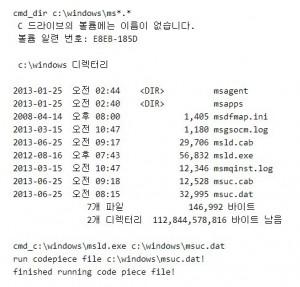

应用程序使用原生的文件系统存偷取的数据,日志和暂存文件.下面是对C&C程序使用的目录的简要描述:

ok: 可以显示上次受害机器在线时间的心跳文件

downloads: 接受攻击者的指令,获取受害机器上的文件

uploads: 会传送到受害机器上的文件

order: 包含会被执行的命令的文件

result: 包含命令执行结果的文件

info: 包含受害机器系统信息的文件

logs: 可以被攻击者删除的操作日志文件

files: 包括js,css和图片这些会被用在web界面的文件

也许最有意思的部分是类型1的C&C面板含有攻击者操控受害机器的完整过程.这个过程被保存成一个加密的日志文件,位于logs目录下.除了这个,服务器还记录了对受害机器命令的结果.

下面,我们看到攻击者把一个USB里文件拷到”c:tempmslog”,这个USB连接到一台韩国windows系统上.拷完以后,把这些文件再上传到C2服务器上.

另一个示例中,我们看到他们完成类型1的感染后,紧接着上传并运行类型2的后门.

有意思的是,现在的Icefog-NG C&C程序看起来和Icefog web UI非常相似.用了同样的多tab布局,连tab的标题都是一样额.我们想Icefog-NG是用来代替Icefog bot和基于web

的控制面板.

Icefog-NG设计的更加简介和高效.数据还是存储在本地文件系统中,设置连文件名都和先前的Icefog版本一样.这是一个Icefog-NG C&C程序的用户界面截图.

和其他的基于web的Icefog程序一样,这个c&c程序也需要验证操作者.但是在web版本中,验证远程用户是比较容易的,但是在这个桌面程序中,这个验证机制很容易被过,因为帐号和密码在二进制文件中硬编码了.

这是Icefog-NG C&C软件的”受害者”面板:

让人蛋疼的是只有你的分辨率高于1280×1024,Icefog-NG才能用.即使在标准分辨率1024×768,下,不是所有的控件都能适应屏幕.这 个程序是用Microsoft Visual Studio MFC AppWizard创建的.我们分析的样本是在2013五月编译的,但是那个项目很像是在2012年创建的,因为在”关于程序”消息框是这么说的.#p#

感染数据和统计

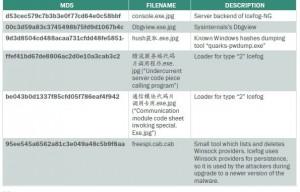

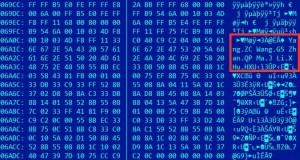

命令控制服务器包含很多攻击者对受害机器操作的日志.这些日志用了简单的xor操作加密了,只要你知道日志位置和名称,就很容易解密.这是一个已经解密的log文件:

这些日志文件有时可以帮助确认攻击的目标.

在我们的研究过程中,我们发现很多起对针对朝鲜,台湾和日本的攻击.攻击很多针对国防工业承包商,如Lig Nex1和Selectron Industrial公司,造船业,如DSME Tech,Hanjin HeavyIndustries,电信工业,如Korea Telecom,媒体,如Fuji TV和Japan-China Economic Association.

发现信息

研究时,我们sinkhole 13个攻击者使用的域名:

>>spekosoft.com

>>kechospital.com

>>unikorean.com

>>pasakosoft.net

>>chinauswatch.net

>>msvistastar.com

>>defenseasia.net

>>pinganw.org

>>kevinsw.net

>>avatime.net

>>shinebay.net

>>securimalware.net - 在钓鱼攻击中使用

>>appst0re.net - MacFog的命令控制

这些域名全都被定向到Kaspersky Sinkhole服务器95.211.172.143上了.

总地来说,我们观察到超过4500个IP感染了Macfog,超过430个受害主机.

对于windows系统机器,在六个国家,我们接受到大约200个独一无二的ip的连接.

应该注意的是,从所有图片看出,这些发现的域名只提供一个受感染机器的一小部分,特别是那些先前感染的机器由于一些未知原因又不受感染了.新的攻击变得更难追踪了,因为新的C&C域名不是那么容易发现.

受害机器的地理分布也很重要.虽然我们看到很多的连接来自中国,但这个并不就是说这个组织的目标在中国.因为我们发现的macfog样本很多分布在中国的 论坛,网友(特别是能读懂中文的)网友),不论来自哪里都能被感染.我们相信攻击者做这些的主要目的只是测试一下恶意软件在不同环境下的效果.这就能解释 为什么作为C2的域名被废弃了–用来测试的受害机器对攻击者来说没有多少价值.

更加可靠的结果来自攻击特定目标时用到的C&C服务器,钓鱼样本和其他我们收集到的数据,分析这些,我们得到Icefog的主要目标是在韩国和日本.#p#

攻击者的IP

由那些监控基础设施的IP,我们估计攻击者至少在三个国家

>中国(受害机器连接最多)

>朝鲜

>日本

更多的信息在我们提交给政府的报告中可以得到.(联系intelreports@kaspersky.com)

恶意软件

“MSUC.DAT”类型2后门有一个ASCII字符串:”Yang.ZC Wang.GS Zhan.QP Ma.J Li.X Hu.HXU”.

Icefog类型2后门 loader with md5″be043b0d1337f85cfd05f786eaf4f942″,在C2域”infostation.com”发现以下

调试路径信息:

“C:Usersyang.zcDesktop代码片调用程序 4ReleaseUCCodePieceGo.pdb”

注意到”Yang.zc”在两个字符串都出现了.

语言使用

C&C后端控制脚本中有一个”control.aspx”页面标题是”尖刀三号”.

ASPX服务端的脚本有很多中文的信息和代码注释:

攻击者后面使用的一个文件是中文名:windows版本号.txt.jpg

访问命令控制用户界面但是登录没有通过验证的话,页面会被重定向到”sohu.com”:

#p#

注册

更多的信息可以在我们提交给政府的报告中看到.

(联系intelreports@kaspersky.com)

怎么防御

怎么样算是被黑了

C&C域名和主机名

>>40yuan.8.100911.com

>>625tongyi.com

>>9-joy.net

>>agorajpweb.com

>>appst0re.net - Kaspersky实验室发现

>>bigbombnews.com

>>chinauswatch.net - Kaspersky实验室发现

>>cloudsbit.com

>>cnnpolicy.com

>>dabolloth.com

>>dancewall228.com

>>dashope.net

>>daxituzi.net

>>defenseasia.net - Kaspersky实验室发现

>>disneyland.website.iiswan.com

>>dosaninfracore.com

>>dotaplayers.com

>>electk.net

>>esdlin.com

>>fruitloop.8.100911.com

>>gamestar2.net

>>gangstyleobs.com

>>globalwebnews.net

>>icefog.8.100911.com

>>infostaition.com

>>kakujae.com

>>kansenshu.com

>>kevinsw.net - Kaspersky实验室发现

>>kechospital.com - Kaspersky实验室发现

>>kimjeayun.com

>>koreanmofee.com

>>kreamnnd.com

>>krentertainly.net

>>lexdesign152.net

>>mashuisi.net

>>minihouse.website.iiswan.com

>>msvistastar.com - Kaspersky实验室发现

>>mudain.net

>>namoon-tistory.com

>>newsceekjp.com

>>nk-kotii.com

>>msvistastar.com - Kaspersky实验室发现

>>mudain.net

>>namoon-tistory.com

>>newsceekjp.com

>>nk-kotii.com

>>yahoowebnews.com

>>zhpedu.org

恶意软件的路径

>>%TEMP%scvhost.exe

>>%TEMP%svohost.exe

>>%TEMP%msuc.dat

>>%TEMP%order.dat

>>%TEMP%cmd1.dat

>>%TEMP%tmpxor.dat

>>%SYSTEMROOT%msld.exe

>>%SYSTEMROOT%wdmaud.drv

>>%PROGRAM FILES%Internet Explorersxs.dll

>>my_horse_mutex_jd2_new

>>my_horse_mutex_jd2_923

>>myhorse_macfee

>>horse_for360

>>myhorsemutexjd3_wm_1226

>>myhorsemutex

>>myhorse_qianfu001

>>myhorse_ie001

>>myhorse_ie_001

用户代理字符串(HTTP流量)

>>“MyAgent”

>>“mydownload”

E-MAILS帐号

老的”2011″Icefog使用发送邮件的帐号:

>>harrypottercommand001@aol.com

>>jd2command092@aol.com

>>jd2clientsend@aol.com

>>woshihero009@aol.com

>>mrmylcmd009@aol.com

>>defaultmail002@aol.com

IP

>>122.10.87.252

>>113.10.136.228

>>103.246.245.130

注:由于共享主机,屏蔽Icefog C2的这些IP可能会导致一些错误.这些ip是一些专用服务器的ip.

卡巴斯基检测到的Icefog后门和相关工具的名称

>>Backdoor.ASP.Ace.ah

>>Backdoor.Win32.Agent.dcjj

>>Backdoor.Win32.Agent.dcwq

>>Backdoor.Win32.Agent.dcww

>>Backdoor.Win32.CMDer.ct

>>Backdoor.Win32.Visel.ars

>>Backdoor.Win32.Visel.arx

>>Exploit.MSWord.CVE-2010-3333.cg

>>Exploit.MSWord.CVE-2010-3333.ci

>>Exploit.MSWord.CVE-2012-0158.ae

>>Exploit.MSWord.CVE-2012-0158.az

>>Exploit.MSWord.CVE-2012-0158.bu

>>Exploit.MSWord.CVE-2012-0158.u

>>Exploit.Win32.CVE-2012-0158.j

>>Exploit.Win32.CVE-2012-0158.u

>>Exploit.WinHLP.Agent.d

>>Trojan-Downloader.Win32.Agent.ebie

>>Trojan-Downloader.Win32.Agent.gxmp

>>Trojan-Downloader.Win32.Agent.gzda

>>Trojan-Downloader.Win32.Agent.gznn

>>Trojan-Downloader.Win32.Agent.tenl

>>Trojan-Downloader.Win32.Agent.vigx

>>Trojan-Downloader.Win32.Agent.vkcs

>>Trojan-Downloader.Win32.Agent.wcpy

>>Trojan-Downloader.Win32.Agent.wqbl

>>Trojan-Downloader.Win32.Agent.wqdv

>>Trojan-Downloader.Win32.Agent.wqqz

>>Trojan-Downloader.Win32.Agent.xrlh

>>Trojan-Downloader.Win32.Agent.xsub

>>Trojan-Downloader.Win32.Agent.xyqw

>>Trojan-Downloader.Win32.Agent.yavh

>>Trojan-Downloader.Win32.Agent.yium

>>Trojan-Dropper.Win32.Agent.gvfr

>>Trojan-PSW.Win32.MailStealer.j

>>Trojan-Spy.Win32.Agent.bwdf

>>Trojan-Spy.Win32.Agent.bxeo

>>Trojan.PHP.Agent.ax

>>Trojan.Win32.Genome.ydxx

>>Trojan.Win32.Icefog.*

总结

这篇paper介绍了APT组织Icefog,这个组织的目标在韩国和日本.攻击在2011年开始,攻击规模逐年扩大.基于受害机器,分析出攻击者主要对一下机构比较感兴趣:

军事

大众媒体和电视

造船和海上业

计算机和软件

研究公司

电信业

卫星运营商

尽管相对来说不是很复杂,但是攻击者已经成功的沦陷了上面机构的一些目标,造成韩国很多的受害主机.

Icefog攻击者有windows和Mac OS X平台的木马.对于Mac OS X后门,安全解决方案大都不能检测出来,这种后门在全世界范围内已经感染了很多机器.”点击并且执行”的特性使得这个木马不同寻常.但是在其他情况下,受 害机器受感染持续几个月甚至几年,并且数据一直在被盗取,Icefog攻击者非常清楚他们需要从受害者那里需要什么.

一旦需要的信息获取到了,受害机器就不管了.在过去的几年,我们观察到APT攻击的数量持续增长,这种攻击对各种类型的目标都很实用.

在将来,我们估计有针对性的APT小型组织数量会增加,特别是网上雇佣兵这种做点击操作的人.

预防这种攻击的建议(对windows用户和mac os x都适用)

更新java到最新版本,如果你不用Java的话,卸载掉

更新windows和office到最新版本.

更新所有第三方软件,如Adobe Reader.

不要轻易点击连接和陌生人发的附件

windows用户可以安装Microsoft EMET 4.0,一个帮助预防hacker的工具

目前,我们没看到Icefog用到了什么0day.为了防御攻击,AEP(Automatic ExploitPrevention)和DefaultDeny技术非常有效.