从针对Google等公司的极光行动(2009年)、Stuxnet病毒攻击事件(2010年)到McAfee公司公布的针对西方能源公司的夜龙行动(2011)、RSA SecureID遭窃取事件(2011年),以及近期的针对韩国金融和政府机构的遭受的网络攻击(2013年),相信大家对“APT攻击”这个概念并不陌生,那么什么是APT攻击,我们该如何进行正确的认识,有效的防御呢?本文将从如下几个方面进行介绍。

什么是APT攻击

APT即“Adavanced Persistent Threat”,是指针对明确目标的持续的、复杂的网络攻击,这个概念最早是在2006年左右由美国波音公司(United States Air Force)提出的,在2010年Google公司承认遭受严重黑客攻击后,APT攻击成为信息安全行业热议的话题之一。

那么究竟什么是APT攻击?APT攻击又有哪些特点呢?下面让我们从它的名字入手,一起来看看。

◆Adavanced:这里是指黑客攻击的手段、技术复杂多样,既会利用已知的漏洞、工具,也可能会利用一些未知的漏洞、工具,例如0DAY漏洞、特种木马等,同时还会结合社会工程学的相关知识、技能。此外“高级”还指攻击行为的目标明确、策划精密,有别于撒网式的传统网络攻击。

◆Persistent:APT攻击往往持续时间较长,1个月、1年、3年,甚至更长时间都有可能,攻击者在此期间会对目标系统不断的进行渗透,搜集、窃取有价值的数据资料,攻击的过程往往具有极强的隐蔽性,使传统的入侵检测系统、安全审计系统等安全产品不易察觉到。

◆Threat:威胁是指能够利用漏洞或脆弱性对信息资产造成破坏、损失的事物或行为。APT攻击无疑对国家、企业的信息系统构成严重威胁。#p#

APT攻击的主要特点

APT就像网络世界神秘莫测的刺客,以其自身的特点威慑着目标系统的安全。

◆针对性:与传统的网络攻击相比,APT攻击针对性很强。传统的网络攻击一般会选择相对容易的攻击目标,而APT攻击在选定攻击目标后,一般不会改变,整个攻击过程都经过攻击者的精心策划,攻击一旦发起,攻击者会针对目标网络尝试不同的攻击技术、攻击手段,不达目的绝不罢休。

◆隐蔽性:APT攻击具有极强的隐蔽性,攻击者往往会利用丰富的经验、先进的技术、超凡的耐性来掩盖自己的行踪,躲避常规安全产品的检测,并且整个攻击过程时间跨度较大,给APT攻击的防御带来极大的挑战。

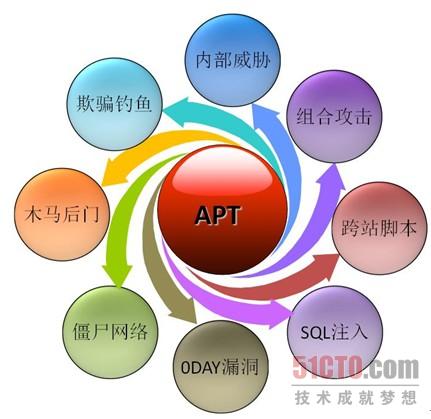

◆复杂性:在APT攻击过程中,攻击者往往会利用多种攻击技术、攻击手段,不仅会利用已知安全漏洞、木马后门,还可能会利用0DAY漏洞、特种木马,通常会结合社会工程学的相关知识,并且攻击路径复杂,如下为APT攻击可能利用的攻击手段:

#p#

APT攻击的一般过程

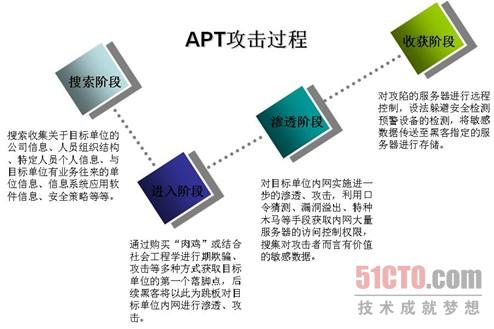

尽管每起APT攻击事件都有不同的企图,不同的攻击目标,但是准备和实施APT攻击有一个通用的过程,一般可以划分为4个阶段,即搜索阶段、进入阶段、渗透阶段、收获阶段。

搜索阶段:APT攻击与普通网络攻击相比,在信息搜索的深度和广度上有明显不同。APT攻击的攻击者会花费大量的时间和精力用于搜索目标系统的相关信息。他们会了解企业的背景、公司文化、人员组织,还会收集目标系统的网络结构、业务系统、应用程序版本等信息。随后攻击者会制定周密的计划,识别有助于攻击目标达成的系统、人员信息,收集、开发或购买攻击工具,APT攻击可能会利用特种木马、0DAY漏洞利用工具、口令猜测工具,以及其它渗透测试工具。

进入阶段:攻击者会进行间断性的攻击尝试,直到找到突破口,控制企业内网的第一台计算机。常见的方法如下:

◆恶意文件:精心构造,并以邮件、IM软件等形式向内部员工发送的携带恶意代码的PDF、Word文档;

◆恶意链接:以邮件、IM软件等形式向内部员工发送携带恶意代码的URL链接,诱使员工点击;

◆网站漏洞:利用网站系统的漏洞,例如SQL注入、文件上传、远程溢出等等 ,控制网站服务器作为跳板,对企业内部进行渗透、攻击;

◆购买“肉鸡”:这是一种最便捷的攻击方式,即从地下黑市直接购买企业内部已经被其它黑客攻陷的计算机。

渗透阶段:攻击者利用已经控制的计算机作为跳板,通过远程控制,对企业内网进行渗透,寻找有价值的数据,与进入阶段类似,本阶段一样会考验攻击者的耐心、技术、手段。

收获阶段:本阶段攻击者取得初步成就,他们会构建一条隐蔽的数据传输通道,将已经获取的机密数据传送出来,其实本阶段的名字叫“收获阶段”,但却没有时间的限制,因为APT攻击的发起者与普通攻击者相比是极端贪婪的,只要不被发现,攻击行为往往不会停止,持续的尝试窃取新的敏感数据与机密信息。#p#

如何防御APT攻击

如果APT攻击是一把利剑,那我们只有铸造一只坚实的盾牌,才能抵御它的寒光与威慑。

正所谓“知己知彼,百战百胜”,在我们对APT攻击有一定了解后,也要自省其身,了解企业的安全现状,才能做好防护,例如:

企业与哪些机构通讯交互?

企业的组织结构?

现有的安全策略有哪些?

哪些数据是机密数据,需要加强保护?

是否有检测APT攻击的技术手段?

是否有完善处理信息安全入侵事件的应急响应流程?

员工的安全意识是否需要强化?

……

回顾APT攻击的四个阶段,我们在每个阶段可以做些什么呢?

◆ 搜集阶段:攻击者在此阶段主要任务是收集信息、制定计划,在此阶段我们可以依托安全威胁检测、预警系统,识别攻击者对企业网络的嗅探、扫描行为,做到提前防范;加强对信息系统的安全管理,例如定期进行安全检查、加固,尽量少的暴露系统信息,提高初始攻击的难度;定期对员工进行安全意识培训,提高员工的安全防范意识。

◆进入阶段:攻击者在此阶段会想办法获取企业内部的计算机作为实施入侵行为的第一个落脚点,在本阶段我们可以依托安全威胁检测、预警系统识别正在进行的攻击行为;合理配置入侵防御系统、防火墙等产品的安全策略,阻断常规的攻击尝试行为;提高警惕,避免攻击者结果社会工程学进行诱骗;一旦发现攻击事件,启动事件处置及应急响应流程。

◆渗透阶段:渗透阶段与进入阶段类似,攻击者都会尝试不同的攻击技术、攻击手段对目标系统进行入侵。可以考虑通过合理规划安全域、加强系统账户的安全审计、系统账号及权限管理、系统安全策略优化等手段提高攻击者继续渗透的难度,此外,威胁监测和安全意识同样是强化的重点。

◆收获阶段:在本阶段攻击者会设法将获取的机密数据信息传送至企业外部网络,因此对于敏感流量、非法连接的检测变得尤为重要。

APT攻击无法通过单一的安全产品和安全技术进行有效的检测、防护,企业只有建立以安全技术与安全管理相结合的纵深防护体系,才能抵御APT攻击的威胁。此外,APT攻击与防御的一般过程中,威胁检测贯穿始终,因为只有及时发现APT攻击,我们才能在第一时间阻止网络攻击事态的继续恶化,进而有的放矢的完善企业的安全防护体系。#p#

ADLab APT检测防御

启明星辰是诚信的安全产品、安全服务、安全解决方案供应商,在安全服务方面具有多年的技术沉淀和积累,ADLab安全服务团队更是经历过众多国家重点科研项目、信息安全保障项目的洗礼,依托专业的安全产品、安全服务,以及最佳实践,启明星辰推出M2S 2.0持续威胁监测服务,协助企业铸造APT攻击防御的壁垒。

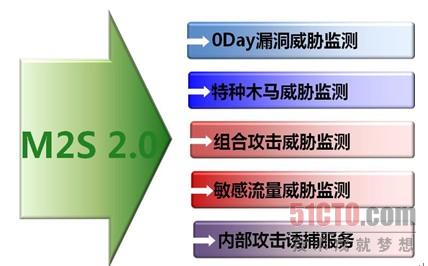

M2S 2.0持续威胁监测服务的目标是通过专业的安全产品监测客户信息系统中的异常网络行为和恶意攻击行为,例如0Day漏洞利用、特种木马事件、间谍软件事件、组合攻击事件等,依托启明星辰ADLab专业的安全服务能力对安全产品的告警信息、日志数据进行深入挖掘、分析,将异常网络行为和恶意攻击事件以分析报告的形式清晰的展现出来,使客户能够对安全事件进行及时处置。

M2S 2.0持续威胁监测服务有安全产品和安全服务有机结合,即以专业的安全服务为粘合剂,将传统的入侵检测、蜜罐系统、异常流量检测等与敏感流量检测、恶意代码检测,以及其它新兴的安全产品和检测技术进行整合,实现对APT攻击的监测、识别、告警,如下为部分监测及服务目标:

目前,M2S 2.0持续威胁检测服务已经陆续在公司部分重点客户进行试点部署和实施,并且已经取得了不错效果,在不到半年的时间里,已经检测到3起恶意网络入侵行为。

在APT攻击检测防御的路上,我们已经起步,并且我们会追求卓越,做到更好。