Struts2被曝存在重大远程任意代码执行安全漏洞,影响Struts2全系版本。而对于此次堪比棱镜事件的危害,安全宝指出,众多大型互联网厂商均存在该漏洞,且影响厂商仍在扩大之中。同时漏洞利用代码已经被强化,可直接通过浏览器的提交对服务器进行任意操作并获取敏感内容。目前安全宝用户暂可高枕无忧。同时也建议使用Struts开源架构的网站用户尽快加入安全宝云体系,以保护网站免受漏洞的威胁。

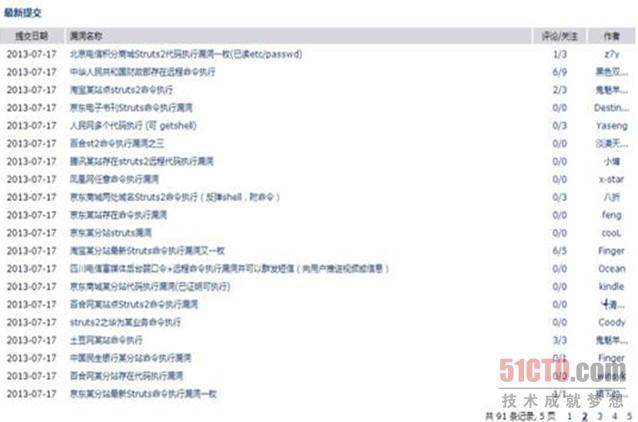

据悉,Struts2漏洞由网安全宝在昨日率先拦截到其攻击,漏洞涉及Struts2.0及以上的版本,是一个远程命令执行漏洞和开放重定向漏洞。利用漏洞,黑客可发起远程攻击,不但可以窃取网站数据信息,甚至还可取得网站服务器控制权。而且,目前针对此漏洞的自动化工具开始出现,攻击者无需具备与漏洞相关的专业知识即可侵入服务器,直接执行命令操作,盗取数据甚至进行毁灭性操作。

安全宝联合产品副总裁吴翰清指出:“Struts2是一个帮助java开发者利用j2ee开发Web应用的开发框架,作为网站开发的底层通用模板,在大型互联网企业、政府、金融机构等网站建设中应用广泛。因此,此次Struts 2远程执行漏洞,将会威胁很多规模型网站。如今,开源架构下漏洞频频爆出,并且大多属于突发性威胁、爆发迅速快、波及范围广,这警示网站安全必须由一次性维护转向即时关注,以应对层出不穷的网站安全威胁。”

为了防范攻击者可能利用此漏洞发起的攻击,安全宝提醒广大网站管理员,应该尽快采取如下措施:

1、DNSPOD的用户直在DNSPOD域名管理列表中开启安全中心,即可一键防御攻击。

2 、从Struts2的官方网站下载最新的补丁程序,并尽快将Struts 2升级到最新的2.3.15.1版本,避免遭遇严重的安全攻击(下载地址http://struts.apache.org/download.cgi#struts23151)。鉴于Struts 2至今为止已经多次曝出严重的高危漏洞,如果不是必要,建议开发者以后考虑采用其它类似的Java开发框架。

3、网站加入安全宝云安全防护系统 http://www.anquanbao.com/,安装Struts 2的虚拟补丁。

4、虽然官方网址已经升级补丁,但是经过阿里安全专家空虚浪子心测试,仍然存在被绕过的攻击威胁,为此阿里安全专家空虚浪子心提供的加强版补丁(下载地址:http://www.inbreak.net/archives/507)。