下一代防火墙区别于传统防火墙的核心特色之一是对应用的识别、控制和安全性保障。这种显著区别源自于Web2.0与Web1.0这两个不同网络时代下的模式变迁。传统的Web1.0网络以服务请求与服务提供为主要特征,服务提供方提供的服务形态、遵循的协议都比较固定和专一,随着社会化网络Web2.0时代的到来,各种服务协议、形态已不再一成不变,代之以复用、变种、行为差异为主要特征的各种应用的使用和共享。

本文即针对下一代防火墙的这一主要特征,从基于应用的识别、控制、扫描的三步走中,阐述新时代网络环境下的防护重点和安全变迁,旨在帮助读者对下一代防火墙新的核心防护理念做一个较为全面的梳理和归纳。

新的应用带来全新的应用层威胁

Web2.0应用虽然可以显著增强协作能力,提高生产效率,但同时也不可避免地带来了新的安全威胁。

恶意软件入侵

WEB应用中社交网络的普及给恶意软件的入侵带来了巨大的便利,例如灰色软件或链接到恶意站点的链接。用户的一条评价、一篇帖子、或者一次照片上传都可能包含殃及用户或甚至整个网络的恶意代码。例如,如果用户在下载驱动程序的过程中点击了含有恶意站点的链接,就很有可能在不知情的情况下下载了恶意软件。

网络带宽消耗

对于部分应用来说,广泛的使用会导致网络带宽的过渡消耗。例如优酷视频可以导致网络拥塞并阻碍关键业务使用和交付。还有对于文件共享类应用,由于存在大量的文件之间的频繁交换,也可能会最终导致网络陷入瘫痪。

机密资料外泄

某些应用(如即时通信,P2P下载等)可提供向外传输文件附件的功能,如果对外传输的这些文件存在敏感、机密的信息,那么将给企业带来无形和有形资产的损失,并且也会带来潜在的民事和刑事责任。

传统防火墙的“阿喀琉斯之踵”

由于传统的防火墙的基本原理是根据IP地址/端口号或协议标识符识别和分类网络流量,并执行相关的策略。对于WEB2.0应用来说,传统防火墙看到的所有基于浏览器的应用程序的流量是完全一样的,因而无法区分各种应用程序,更无法实施策略来区分哪些是不当的、不需要的或不适当的程序,或者允许这些应用程序。如果通过这些端口屏蔽相关的流量或者协议,会导致阻止所有基于web的流量,其中包括合法商业用途的内容和服务。另外传统防火墙也检测不到基于隧道的应用,以及加密后的数据包,甚至不能屏蔽使用非标准端口号的非法应用。

下一代防火墙之“三步走”

下一代防火墙的核心理念其实是在企业网络边界建立以应用为核心的网络安全策略,通过智能化识别、精细化控制、一体化扫描等逐层递进方式实现用户/应用行为的可视,可控、合规和安全,从而保障网络应用被安全高效的使用。

下一代防火墙核心理念

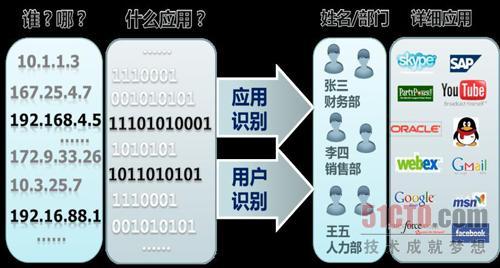

第一步:智能化识别

通过智能化应用、用户识别技术可将网络中简单的IP地址/端口号信息转换为更容易识别且更加智能化的用户身份信息和应用程序信息,为下一代防火墙后续的基于应用的策略控制和安全扫描提供的识别基础。例如:对于同样一条数据信息,传统防火墙看到的是:某源IP通过某端口访问了某目的IP;下一代防火墙看到:某单位张三通过QQ给远在美国的李四传输了一个PDF文件。

下一代防火墙应用识别

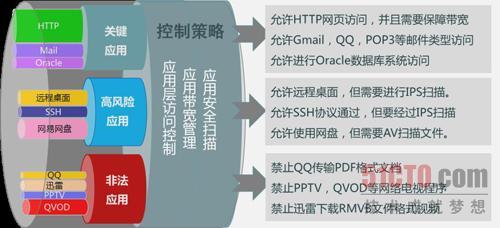

第二步:精细化控制

下一代防火墙可以根据风险级别、应用类型是否消耗带宽等多种方式对应用进行分类,并且通过应用访问控制,应用带宽管理或者应用安全扫描等不同的策略对应用分别进行细粒度的控制。相对于传统防火墙,下一代防火墙可以区分同一个应用的合法行为和非法行为,并且对非法行为进行阻断。如:下一代防火墙可以允许使用QQ的前提下,禁止QQ的文件传输动作,从而一定程度上避免单位员工由于传输QQ文件造成的内部信息泄漏。

下一代防火墙应用控制

第三步:一体化扫描

在完成智能化识别和精细化控制以后,对允许使用且存在高安全风险的网络应用,下一代防火墙可以进行漏洞、病毒、URL和内容等不同层次深度扫描,如果发现该应用中存在安全风险或攻击行为可以做进一步的阻断等动作。下一代防火墙在引擎设计上采用了单次解析架构,这种引擎架构可以保证引擎系统在数据流流入时,一次性地完成策略查找,应用程序识别/协议解码以及内容扫描(病毒,间谍程序,入侵防御)等工作,从而在保证扫描效果前提下大大提升了扫描效率。

下一代防火墙应用扫描