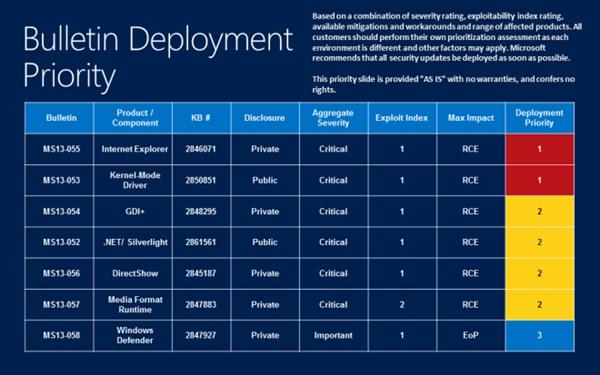

微软推送了7月份安全补丁,共7个,其中有6个都是最高级别的“严重”,另外的一个为“重要”补丁。本月安全补丁主要影响.NET Framework、Silverlight、Windows、Office、Visual Studio和IE,其中:

- Windows XP: 6个严重补丁

- Windows Vista: 6个严重补丁

- Windows 7: 6个严重补丁

- Windows 8: 6个严重补丁

- Windows RT: 5个严重补丁

- Windows Server 2003: 5个严重补丁,1个重要补丁

- Windows Server 2008: 5个严重补丁,1个重要补丁

- Windows server 2008 R2: 5个严重补丁,1个重要补丁

- Windows Server 2012: 5个严重补丁,1个重要补丁

1、.NET Framework 和 Silverlight 中的漏洞可能允许远程执行代码 (2861561)

安全公告 MS13-052

级别:严重

摘要:此安全更新可解决 Microsoft .NET Framework 和 Microsoft Silverlight 中五个秘密报告的漏洞和两个公开披露的漏洞。如果受信任的应用程序使用特定代码模式,则这些漏洞中最严重的漏洞可能允许远程执行代码。成功利用此漏洞的攻击者可以获得与登录用户相同的用户权限。那些帐户被配置为拥有较少系统用户权限的用户比具有管理用户权限的用户受到的影响要小。

影响软件:对于 Microsoft .NET Framework 1.0 Service Pack 3、Microsoft .NET Framework 1.1 Service Pack 1 和 .NET Framework 3.5 Service Pack 1,此安全更新的等级为“重要”;对于受影响的 Microsoft Windows 版本上的 Microsoft .NET Framework 2.0 Service Pack 2、Microsoft .NET Framework 3.0 Service Pack 2、Microsoft .NET Framework 3.5、Microsoft .NET Framework 3.5.1、Microsoft .NET Framework 4 和 Microsoft .NET Framework 4.5,此安全更新的等级为“严重”。对于 Microsoft Silverlight 5 的受影响版本,此更新的等级也为“严重”。

2、Windows内核模式驱动程序中的漏洞可能允许远程执行代码 (2850851)

安全公告 MS13-053

级别:严重

摘要:此安全更新解决 Microsoft Windows 中两个公开披露的漏洞和六个秘密报告的漏洞。如果用户查看包含特制 TrueType 字体的共享内容,则最严重的漏洞可能允许远程执行代码。成功利用此漏洞的攻击者可以完全控制受影响的系统。

影响软件:对于Microsoft Windows所有受支持的版本,此安全更新的等级为“严重”。

3、GDI+ 中的漏洞可能允许远程执行代码 (2848295)

安全公告 MS13-054

级别:严重

摘要:此安全更新可解决 Microsoft Windows、Microsoft Office、Microsoft Lync 和 Microsoft Visual Studio 中一个秘密报告的漏洞。如果用户查看包含特制 TrueType 字体的共享内容,则该漏洞可能允许远程执行代码。

影响软件:针对 Microsoft Windows 的所有受支持版本和 Microsoft Lync 2010 和 Microsoft Lync 2013 的受影响版本,此安全更新的等级为“严重”。对于 Microsoft Office 的受影响版本和 Microsoft Visual Studio.NET2003 的受支持版本,此安全更新的等级为“重要”。

4、Internet Explorer 的累积性安全更新 (2846071)

安全公告 MS13-055

级别:严重

摘要:此安全更新可解决 Internet Explorer 中的 17 个秘密报告的漏洞。最严重的漏洞可能在用户使用 Internet Explorer 查看特制网页时允许远程执行代码。成功利用这些最严重的漏洞的攻击者可以获得与当前用户相同的用户权限。那些帐户被配置为拥有较少系统用户权限的用户比具有管理用户权限的用户受到的影响要小。

影响软件:对于 Windows 客户端上的 Internet Explorer 6、Internet Explorer 7、Internet Explorer 8、Internet Explorer 9 和 Internet Explorer 10,此安全更新的等级为“严重”;对于 Windows 服务器上的 Internet Explorer 6、Internet Explorer 7、Internet Explorer 8、Internet Explorer 9 和 Internet Explorer 10,此安全更新的等级为“中等”。

5、Microsoft DirectShow 中的漏洞可能允许远程执行代码 (2845187)

安全公告 MS13-056

级别:严重

摘要:此安全更新可解决 Microsoft Windows 中一个秘密报告的漏洞。如果用户打开特制的图像文件,该漏洞可能允许远程执行代码。成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。那些帐户被配置为拥有较少系统用户权限的用户比具有管理用户权限的用户受到的影响要小。

影响软件:对于 Windows XP、Windows Server 2003、Windows Vista、Windows Server 2008(基于 Itanium 的版本除外)、Windows 7、Windows Server 2008 R2(基于 Itanium 的版本除外)、Windows 8 和 Windows Server 2012 的所有受支持的版本,此安全更新的等级为“严重”。

6、Windows Media Format Runtime 中的漏洞可能允许远程执行代码 (2847883)

安全公告 MS13-057

级别:严重

摘要:此安全更新可解决 Microsoft Windows 中一个秘密报告的漏洞。如果用户打开特制的媒体文件,该漏洞可能允许远程执行代码。成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。那些帐户被配置为拥有较少系统用户权限的用户比具有管理用户权限的用户受到的影响要小。

影响软件:除了 Windows 服务器基于 Itanium 的版本之外,对于 Windows 的所有受支持版本,此安全更新等级为“严重”。

7、Windows Defender 中的漏洞可能允许特权提升 (2847927)

安全公告 MS13-058

级别:重要

摘要:此安全更新可解决适用于 Windows 7 的 Windows Defender 和 Windows Server 2008 R2 上安装的 Windows Defender 中一个秘密报告的漏洞。由于 Windows Defender 所使用的路径名称,该漏洞可能允许特权提升。成功利用此漏洞的攻击者可执行任意代码,并可完全控制受影响的系统。攻击者可随后安装程序;查看、更改或删除数据;或者创建拥有完全用户权限的新帐户。攻击者必须拥有有效的登录凭据才能利用此漏洞。匿名用户无法利用此漏洞。

影响软件:对于适用于 Windows 7 和 Windows Server 2008 R2 的 Windows Defender,此安全更新的等级为“严重”。