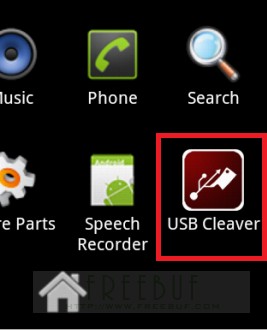

日前,国外安全研究者在中国的某论坛上下载了一个Android应用程序,发现该应用能够从链接的Windows机器上窃取信息。该研究者进一步分析样本(MD5:283d16309a5a35a13f8fa4c5e1ae01b1) ,当执行该样本的时候,会在移动设备上安装一个名为USBCleaver的应用程序:

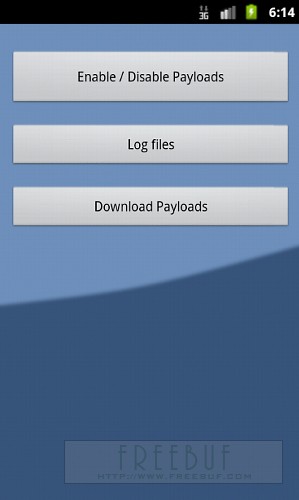

当应用程序启动时,它会引导用户从远程服务器下载一个ZIP文件:

然后解压缩下载的文件到以下位置:

/mnt/sdcard/usbcleaver/system folder

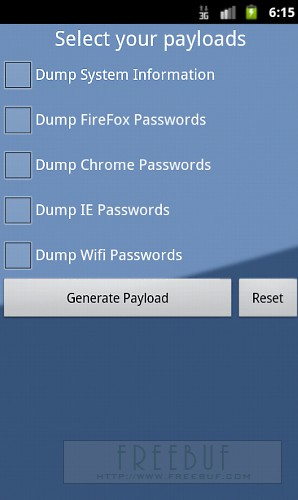

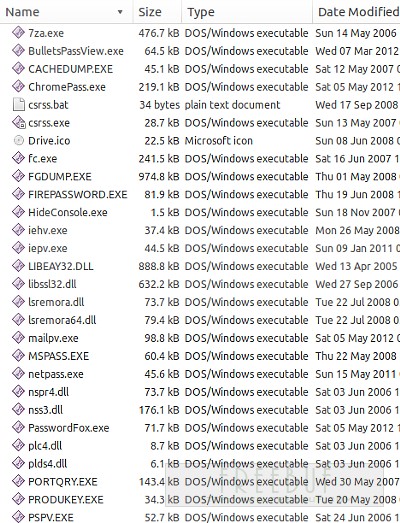

当设备通过USB链接到Windows机器的时候,该文件会搜索特定的信息,如下:

浏览器(firefox、chrome、ie存储的密码)

WIFI密码

PC的网络信息

该工具能够让用户选择他们想获取的信息:

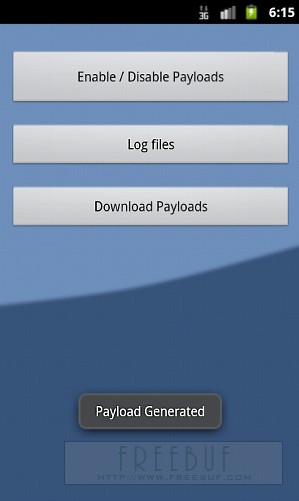

同时在运行该脚本的时候,会创建一个autorun.inf和go.bat文件在/mnt/sdcard目录,当设备连接到电脑的时候就会自动触发该脚本。所有收集的资料存储在/mnt/sdcard/usbcleaver/logs文件夹。可以通过“Log Files”查看从PC获取到的信息。

USBCleaver没有远程控制功能,但似乎它更顷向于渗透测试前期的获取信息,方便后期有针对性的攻击,同学们在了解了这款恶意软件之后,是否还会让别人通过手机连接你的电脑呢?