一黑客小组近日尝试破解了14800 多个随机密码。每个黑客的成功率在62%到90%,且通过使用计算机集群在不到一小时内便成功破解了90%的散列密码。据悉,该黑客小组服务于Ars Technica网站,为了更好的研究黑客攻略技术,他们还专门发布了其破解密码的方法。黑客小组除了反复在网站中输入密码口令,还尝试在线获得一系列散列的密码口令。

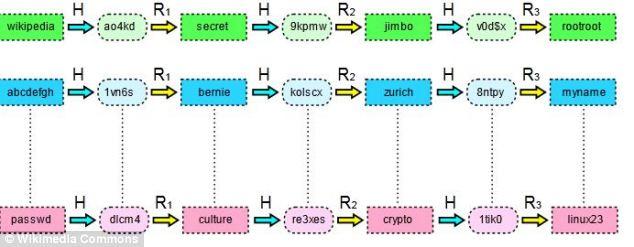

散列法会让黑客很难从散表中回到口令上,同时也会让网站保存一系列的散列,而不是将它们储存为安全性低的文本口令。这就意味着,即使散列的口令被偷窃,真正的纯文本口令也仍然会安全的保存。

无论如何,该试验证明了这种防攻击方式的可行性。当使用者在在线状态或服务过程中输入口令时,系统就会将被输入的内容弄成散列,并与使用者事先所储存的散列口令进行核实查对。当两个散列口令完全匹配,使用者才会成功进入。