5月24日,SCANV网站安全中心研究人员发现了一起黑帽SEO事件,与以往不同的是,这次攻击者并没有通过传统的篡改网站页面来达到目的,而是采用了"域名劫持"这一阴狠的曲线攻击方式。

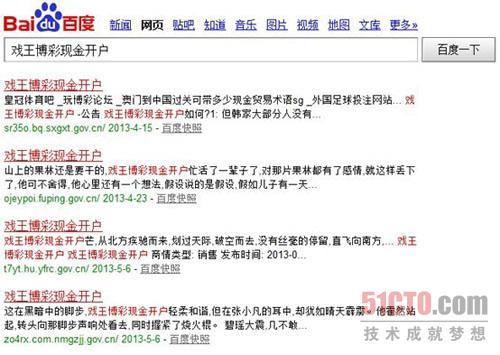

通过百度搜索"戏王博彩现金开户",会发现大量.gov.cn结尾的政府站点域名都出现了博彩网站的广告。

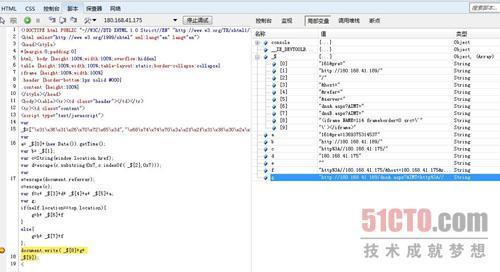

而直接通过浏览器输入域名,则会跳转到hxxp://180.168.41.175/的这个IP,访问之后浏览器返回如下页面,并没有出现博彩网站的内容。

通过查看HTML源代码,发现了问题所在,原来这个网站的内容只是一个框架。

其中的js代码会判断来路,并做相应的跳转。如果用户直接输入网址,则转到上述的114导航页;如果用户通过百度访问网址,则跳转到hxxp://www.30880.com/#z7team这个博彩网站,且域名后面有一个z7team,普遍域名后面加上这类内容通常是广告的一种手法,用来统计相应的来路信息。

继续分析,一个正常的政府网站是不会有那些奇葩的域名的,尝试一些*.demo.gov.cn,都会被解析,那么可以得出,这些域名肯定使用了泛解析。

根据SCANV网站安全中心研究人员的推断:假设是政府网站服务器被黑,攻击者可以利用的只有服务器权限,而没有域名权限,也就是说攻击者只能更改www.demo.gov.cn这个域的内容,而从这次的大规模劫持特征来看,攻击者可能是获得了受害站点的域名管理信息。

接着whois查询相关信息。发现大部分的受害站点是在"广东时代互联科技有限公司"注册的,小部分是在新网注册的。

而两家企业的数据库都有遭骇客攻击的经历,所以很可能是由于被脱库导致的用户信息泄漏。然后攻击者通过泄漏的数据库登录修改DNS指向,添加泛解析,导致网站出现其他的域名被指向了同一个黑页服务器。

SCANV网站安全中心在此提醒广大站长,请定期修改自己域名的管理密码,并做相应的检查。