越来越多的用户开始意识到从Google官方市场下载应用可以远离Android恶意软件,但这还不够,因为攻击者发现了一个新的渠道——移动广告。

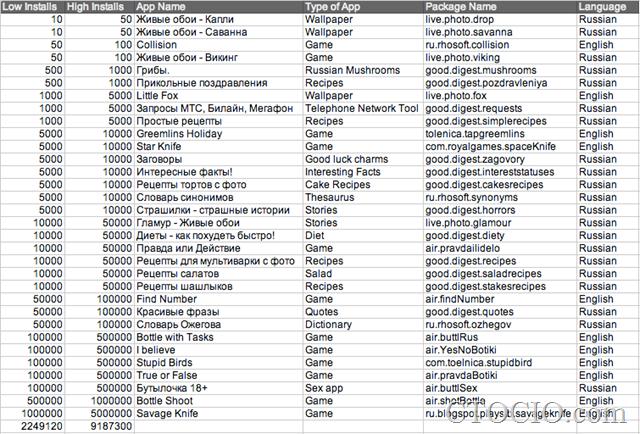

Android恶意软件制造者已经开发了一个广告网络SDK——BadNews,这让恶意软件可以通过表面无害的软件潜入用户的Android手机。根据移动安全公司Lookout的报告,Google近日已经查封了几家可疑的开发者帐号,但是这些帐号上传的32个携带恶意广告BadNews代码的应用已经累计被下载了900万次。

广告有毒

通常来说,合法的广告网络SDK,例如Google自己的AdMob SDK,向应用开发者提供用于在程序内发布广告的代码库,帮助他们从免费app中挣钱。而恶意广告网络将自己伪装成合法广告,主要面向讲俄语的用户。该SDK已经被安装在包括游戏、食谱、成人和字典等类被的应用中,其中部分应用也针对讲英语的用户。

Lookout的首席安全研究员马克罗杰斯认为:

“由于很难向Google Play直接上传恶意软件代码,Badnews的作者采取了迂回战术,开发了一个恶意广告网络,等待母体软件通过审核后,再通过恶意广告网络向用户推送恶意软件。”

植入恶意广告网络代码的应用会想用户发送假信息,例如在消息通知中建议用户为俄罗斯社交网络Vkontake、Skype等应用安装“关键更新”,而当用户点击时则会被跳转至一个恶意网站安装付费短信app,同时将用户的手机号码和设备ID发送给控制服务器。

攻击者还采用联盟网站的方式进行营销,而通过广告网络部署恶意软件是移动安全领域的一个重大“进展”,这意味着攻击者能够绕过官方应用市场的审核。

绕过Google的安全审查

被Google下架的32款包含恶意广告代码的应用,以俄文应用为主

2012年早些时候,Google为Google Play部署了服务器端扫描器Bouncer,可以有效阻止恶意软件的提交,此后在2012年晚些时候Google又在Android4.2版本系统(果冻豆)中增加了一个客户端恶意软件扫描器,可以用来检测从第三方市场下载的应用。

上周俄罗斯安全公司Dr Web发现恶意软件发布者们开始使用Android的程序内广告发布虚假防病毒软件Android.Fakealert,手法与PC年代的老套做法如出一辙。Drweb称此类虚假防病毒Android恶意软件从去年10月份就已出现,但其传播成功绕过了Google Play。

原文地址:http://www.ctocio.com/ccnews/12143.html