如今Nmap的脚本引擎从一个普通的端口扫描器转变为具有攻击性的渗透测试工具。随着nmap各种脚本的存在。到目前为止,我们甚至可以进行完整的SQL数据库渗透而不需要任何其他的工具。

在本教程中,我们将看到在这些脚本中有些什么样的信息,以及如何通过Nmap从数据库中提取,还可以利用SQLServer来执行系统命令。

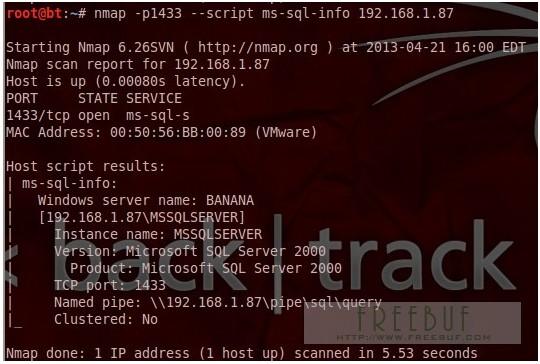

默认MS-SQL数据库上运行的端口为1433,为了及时发现有关数据库,我们需要执行以下脚本:

(获取SQL信息)

已经获取了数据库的版本和实例的信息。下一步检查是否有弱口令和数据库身份验证,需要运行以下nmap的脚本,它会执行暴力破解。

(nmap暴力破解MS-SQL账户)

可以看到,没有发现任何数据。在这种情况下可以利用这个脚本来使用我们自己的用户名和密码字典,以便及时发现有效的数据库帐户。使用这个命令:

nmap -p1433 –script ms-sql-brute –script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt

还可以尝试另一种脚本,来检查Microsoft SQLServers是否存在空密码。

(检查SA账户是否为空密码)

现在我们知道sa帐户没有密码。我们可以使用这个信息来连接数据库直接执行脚本,需要进一步Nmap有效身份认证。如果我们想知道在哪个数据库sa帐户访问或任何其他账户,可以运行ms-sql-hasdbaccess脚本与下列参数:

(查看某用户访问了哪些DB)

通过Nmap查询Microsoft SQL Server来获取数据库表。

SQL Server 2000 的xp_cmdshell 默认情况下是启用的,因此我们甚至可以执行操作系统命令。通过Nmap脚本中可以看到下面的图片:

(通过xp_cmdshell 来运行OS命令)

(通过xp_cmdshell来运行’net users’)

最后还可以运行一个脚本来提取数据库,利用哈希值破解密码。工具:john the ripper

因为只有一个空口令的sa数据库帐户,所以没有任何的哈希值。