“支付大盗”是最新出现利用百度竞价排名推广的网购木马。近日,当用户在百度搜索“阿里旺旺官网”,推广链接会出现一条木马网站(www.hqdym.com)。该网站页面与阿里旺旺真实官网非常相似,其下载按钮则指向“支付大盗”木马压缩包。

“支付大盗”(wangwang.rar)解压缩后包括两个文件,分别是:阿里巴巴.exe(实际为“秀我视频聊天平台”)、ClientModule.dll(体积很大、包含多种将要释放的文件)。

木马攻击流程分析

一、用户双击运行“阿里巴巴.exe”之后,它会加载执行ClinetModule.dll,由后者释放以下文件到D盘目录:MOMO.exe、RSA.dll、AES.dll、MouseKeyHook.dll,以及alipay.ini配置文件;

二、MOMO.exe为脉脉传音P2P聊天工具,它启动之后会加载RSA.dll、AES.dll、MouseKeyHook.dll,其中RSA.dll为木马文件;

三、RSA.dll木马行为:

1)该dll运行后首先会去www.332332.net/这个网址获取配置信息,用于配置木马盗取到的金额转向哪个第三方收钱账户;

2)监视浏览器访问的网址,当用户进行网上支付操作时启动劫持;

3)在用户支付表单将要发送出去的时候,木马一方面截获表单数据,把此时的数据记为A;

4)木马启动另一个在汇畅网(m818.com)上几乎同步的游戏点卡交易,购买与中招用户付款金额几乎等值的游戏点卡等虚拟商品,再把交易中要求输入的验证码显示在中招用户面前,由用户自己辨识输入。这样木马就能得到验证码,再将购买点卡需要提交的表单标记为B:

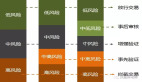

这时出现了两个网购交易表单,结构如下:

A:正常用户的支付宝信息+支付金额+支付的目标账号D1

B:木马作者的支付宝信息+支付金额+验证码(已得到)+支付的目标账号D2

于是,木马可以篡改交易数据生成如下表单:

C:正常用户的支付宝信息+支付金额+验证码(已得到)+支付的目标账号D2

最后,“支付大盗”把中招用户的交易金额转到了自己的账户,对木马作者来说,等于花别人的钱给自己买了游戏点卡,从而销赃获利。