尽管DNS安全扩展(DNSSEC)的部署不断增加,全球网络钓鱼威胁仍然让安全专业人员夜不能寐。反钓鱼工作组(APWG)半年度的“全球钓鱼调查”对全球范围内的钓鱼攻击情况进行了全面分析。反钓鱼工作组一直致力于在全球范围内打击网络钓鱼攻击,该工作组是由各行各业的专业人士组成的非营利组织,其目标是减少欺诈、犯罪和身份盗窃—这些都是钓鱼攻击、恶意软件和电子邮件欺诈的“副产品”。

APWG最新的报告对2011年下季度所有检测到的钓鱼攻击进行了分析,笔者建议所有安全专业人员都应该花时间阅读这份调查信息,其中有两个需要关注的重点:第一,钓鱼攻击仍然是一个重大问题,即使出现了新的变形;其次,由于全球范围内广泛的协作,我们在消灭钓鱼攻击方面取得了相当大的进展。

趋势一: 目标集中化

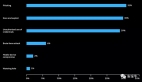

在跟踪的最近一段时间内,78%的全球钓鱼攻击都瞄准了排名前20位的目标,一半的目标只受到一次或者两次的攻击。目标总数已经下降到487个,与前一年同期相比下降了17%。钓鱼攻击者现在似乎对于较小的目标没什么兴趣,他们更关注大的目标。这种转变的主要原因似乎是因为从更受欢迎的机构窃取用户登录信息更加容易。

趋势二:中国钓鱼攻击爆炸性增长

APWG报告还显示,自2010年以来,中国钓鱼攻击不断增长。最近一段时间呈爆炸性增长,比前年同期相比增加了81%以上,在六个月时间内,22000个目标受到攻击,几乎每天新增100个目标。

淘宝网(中国最大的电子商务网站之一)超过了Paypal,成为世界上最大的钓鱼攻击目标。与eBay和Amazon一样,淘宝网主要进行B2C和 C2C交易。在2011年下半年,有18508次攻击瞄准淘宝网,这占全球钓鱼攻击总量的22%。与此同时,针对Paypal的攻击出现明显下降,从上半年的34209下降到下半年的7169。

与大多数网络钓鱼攻击者不同,中国钓鱼攻击者并不使用很多被攻击的域。他们更喜欢在他们自己注册的域和子域上建立钓鱼网页。大多数域名是在.TK(Tokelau)顶级域名中注册的,他们提供免费的注册。在针对淘宝网的18508次攻击中,接近 40%的攻击使用了恶意注册的域名

趋势三:钓鱼运行时间下降

对于钓鱼攻击者而言,钓鱼攻击的前两天是最有利可图的,所以我们应该快速打击钓鱼攻击。在2010年下半年达到新高度后,钓鱼攻击的平均运行时间在 2011年下半年明显下降。钓鱼攻击的运行时间是决定钓鱼攻击破坏性的重要因素,也可以衡量企业安全工作的成功与否。钓鱼攻击运行时间越长,对受害者和目标企业的损害就更严重。与2010年下半年平均73小时的运行时间相比,2011年同期的平均运行时间为11小时43分钟。这个转变值得我们庆贺。

在大型通用顶级域名(gTLDs),.INFO和.ORG.的运行时间最低,因为这些注册运营商采取了严格的通知和消除工作。

网络钓鱼攻击并不会消失。虽然打击这些攻击的技术正在不断发展,但由于缺乏有效的撤除计划和服务水平,这让攻击者们可以继续依赖于廉价和管理不善的TLD来欺骗不知情的用户。用户在点击之前,必须谨慎小心。