病毒描述 :

百锐信息安全实验室近日捕获一个新型后门程序backdoor. w32.alg.sy,该病毒使用非常特殊的方式注入系统的alg.exe 进程,绕过了绝大部分主动防御程序及防火墙。在alg.exe进程开启多个线程,接收黑客指令,传送用户数据。

本地行为:

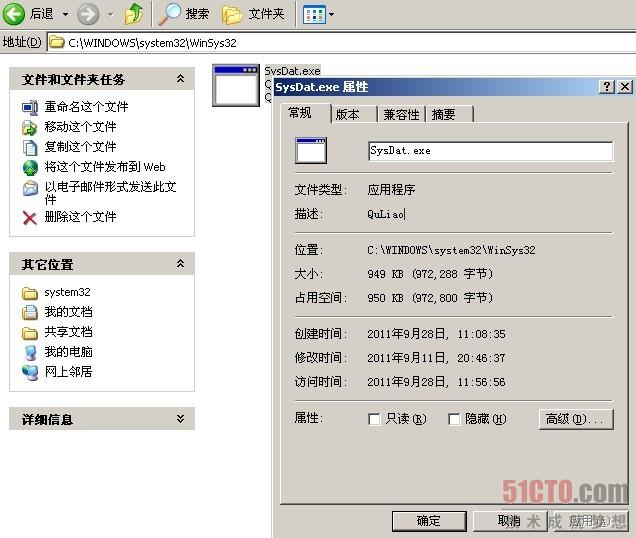

1 病毒运行后是否自身副本到"C:\WINDOWS\System32\WinSys32目录下。

2 启动副本SysDat.exe程序,该程序完成一些列注入动作。

3 建立一个服务程序启动项,伪造成Microsoft Windows Media Player,同时覆盖相应路径下的unregmp2.exe程序。

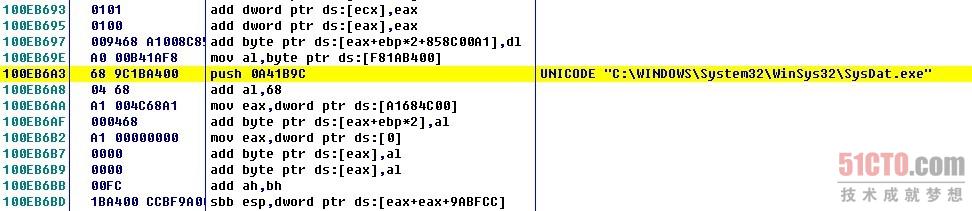

4 sysdat.exe 创建系统的文件lag.exe,并挂起该进程,同时修改该进程内部数据,注入病毒代码到里面,这样就使用系统进程lag.exe的壳子完成病毒的

病毒映射的新模块基址0x10000000

#p#

#p#

而真正的alg模块在0x01000000

Alg进程就变成了病毒程序的寄宿的空壳子。

5 每次开机重启服务路径下的unregmp2.exe都会启动sysdat.exe进程,同时在启动傀儡进程alg.exe 。

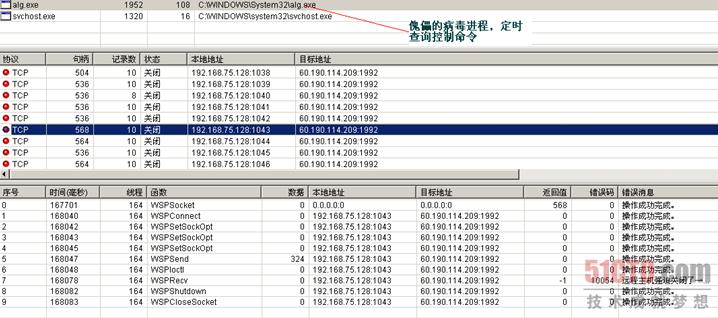

网络行为:

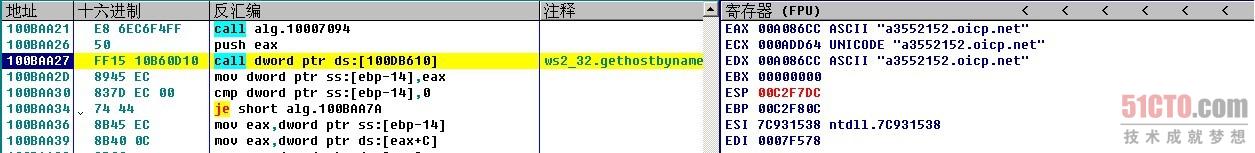

1 在傀儡进程中,会连接60.190.114.209(http://a3552152.oicp.net/)报告当前状态。

2 每个一段时间就按照对应的被控命令上传用户数据。

3 该ip指向浙江温州地区,而该进程文件伪装的一个信息同样是一个家浙江地区的IT公司。

4 每次将本地数据,固定传送2000个加密的数据包。

百锐启发式病毒检测引擎基于新型检测技术,不需升级即可查杀该病毒。百锐实验室提醒广大网民,未使用百锐引擎的用户请及时升级病毒库,开启主动防御功能来拦截该病毒。

【编辑推荐】