Cookies对于广大的互联网使用者来说并不陌生,而且越来越多的企业和个人意识到Cookies有可能对自己造成信息泄露而将其避开。那么什么是Cookies欺骗呢?Cookies欺骗可以被看作黑客通过修改Cookies的内容来的得到相对的权限。

原理分析

我们先来看一下6kbbs是怎么做的,在login.asp中我们找到113——124行,看下面:

if login=false then tl=" 登 陆 失 败" mes=mes&"·返回重新填写" else Response.Cookies(prefix)("lgname")=lgname session(prefix&"lgname")=lgname Response.Cookies(prefix)("lgpwd")=lgpwd Response.Cookies(prefix)("lgtype")=lgtype Response.Cookies(prefix)("lgcook")=cook if cook>0 then Response.Cookies(prefix).Expires=date+cook end if

菜鸟你别说晕啊,你要晕我也晕了,我把这段话的意思换个说法,就是说如果你登录失败了他就显示你登录失败并引导你返回上一页,否则就给你写进Cookies里面,如果你的Cookies有的话那么你的过期时间就是你Cookies的过期时间——也就是你保存Cookies的时间了。

到这里,你想到什么了?对,以后登录它只要Cookies,那如果我的Cookies里面的信息是管理员的我岂不是成为管理员了?聪明,接着往下看我们怎么做。

cookies欺骗实例

在这里我以6kbbs为例,同时假设你已经拿到网站数据库或者是管理员MD5加密的密码。怎么拿呢,到搜索引擎去搜索关键字“powered by 6kbbs”,然后你就会看到一大堆6kbbs的网站了,他的数据库在 http://www.***.com/bbs/db/6k.mdb (经过我的测试,我发现用这个论坛的人至少有60%以上是不改默认数据库路径的,我也不知道为什么)。好了,下载回来没有?我们要开工了。

首先,我们先去注册一个用户,然后登录,看到了吗?有个Cookies保存的选项,一定要选哦。我选择是保存一个月,因为保存了才会再你本机上写进它的Cookies。接着,打开数据库,看Admin表里面有什么东西,别的不管,你只要那个bd为16的那个人就行了。有可能没有,没关系,你到他们论坛去逛一下,看管理员是谁,然后在数据库里面拿他的账号和加密的密码来欺骗。

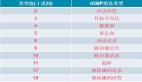

打开IECookiesView,这款软件是拿来察看和修改本机的Cookies的,很方便我们的Cookies欺骗入侵。

在IECookiesView 里找到你要欺骗的那个网站,看到了吗?有你的用户名和MD5加密的密码,我们吧这两项改为管理员的,就是把刚才数据库里面的管理员账号和MD5加密的密码代替你自己的。点击“更改cookies”,打开一个新的IE,然后再去访问那个论坛,看到没有?你现在已经是管理员了

【编辑推荐】