NAP的英文全称是Network Access Protection,也就是网络接入防护,它是内置于Windows Longhorn Server以及Windows Vista客户端操作系统的安全机制。比较熟悉服务器操作系统Windows Server 2003的朋友应该对网络接入隔离控制(Network Access Quarantine Control)有所了解,NAP正是此项功能的扩展。

每一个连接到本地网络的电脑都是潜在的威胁。你无法得知是否每台电脑里都安装了微软最新的安全补丁、是否被安装了间谍软件、是否设置了适当的防火墙,任何一台计算机出现了安全问题,整个本地网络的计算机都会处在危险之中。

所以,要保护网络安全,就必须制定一个“安全策略”让每台电脑在连接本地网络的时候都通过这个策略的允许。但是并不是所有的用户都会自觉地遵守这个安全策略,微软就替所有的用户找到了一个强制性的执行安全策略:检测一个系统是否已经满足了标准,并以此来决定是阻止其连入网络,或是对其放行。这就是NAP的用武之地,也是微软的健康策略平台。

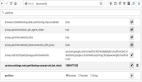

网络访问保护 (NAP) 提供了一种新的体系结构,用于执行计算机运行状况策略验证,确保始终符合运行状况策略,并有选择地限制运行状况不正常的计算机只有在恢复正常后才能进行访问。 网络访问保护包括客户端体系结构和服务器体系结构。 管理员可根据其网络需要配置 DHCP 隔离、VPN 隔离、802.1X 隔离、IPsec 隔离,或所有这四项。网络访问保护为扩展 NAP 功能提供了一个基础结构和 API 集。 供应商和软件开发人员可以使用该 API 集构建自己的网络策略验证、持续的网络策略遵从政策以及兼容网络访问保护的网络隔离组件。

NAP可以让用户监视任何试图接入用户网络的计算机的安全状态,并确保接入的计算机都具有符合用户健康策略的安全防范措施。那些不符合用户健康策略的电脑,将被接入到一个受限的网络环境,用户可以在这个网络环境中存储一些安全软件,帮助这些安全性较差的计算机提高到符合用户要求的安全水平。 目前,NAP已经被内嵌到Windows Server(现在被称为“Longhorn”),可以和Windows Vista协同使用,或和那些运行了NAP客户端插件的Windows XP客户端协同使用(NAP客户端插件将在新服务器操作系统发布时同步推出,而XP NAP客户端目前已经进入了Beta测试阶段)。据微软工作人员透露,Windows Server 2003也有可能成为一个NAP客户端。不必担心这个功能的兼容性,因为微软称将把NAP开发成一套开放的安全架构标准,届时将会有更多的硬件支持它。

NAP不能取代系统内别的安全系统,像杀毒软件、防火墙、入侵检测等,实际上,NAP的作用只是用来检查将要连入网络的电脑是否具有完备的安全补丁,是否有安全配置方面的错误等来提升用户计算机的安全性。Windows用户不必担心使用问题,即使是现在XP不支持NAP,但是微软已经承诺将会开发出适用XP的NAP客户端。我们要注意的是,NAP服务器是一个网络策略服务器(Network Policy Server ,NPS)。而NPS则是Longhorn中替代Windows Server 2003中IAS(互联网验证服务)功能的组件,我们的服务器操作系统要采用Longhorn才能适用于整个本地网络。

正如前面所说,并不是所有要进入的电脑都符合安全策略,如果遇见了不符合条件的电脑,除了强行禁止,我们也有其它的选择:

1、允许它访问网络,但是在Log中标记具体的信息,以便你可以追踪它,以查看它是否最终满足了要求;

2、允许它访问一个受限的网络,而不是访问整个网络。这一点很有用,这样你可以在受限网络中提供相关资源(比如,相关的安全更新或者反病毒软件,或者某些系统补丁),以便用户对电脑进行修正以便最终满足要求。也可以对不满足要求的电脑做出限制,让它访问网络的时间只能在规定的长度之内。

根据电脑的安全状态来控制它的网络活动,NAP可以说是一个相当先进的网络安全解决方案,我想用户们不必这么早就开始给微软挑毛病,也许,这次的NAP真的不会让我们失望。

【编辑推荐】