数据交换技术还是比较常用的,于是我研究了一下网络隔离下常用数据交换技术的综合对比,在这里拿出来和大家分享一下,希望对大家有用。网络的物理隔离是很多网络设计者都不愿意的选择,网络上要承载专用的业务,其安全性一定要得到保障。

然而网络的建设就是为了互通的,没有数据的共享,网络的作用也缩水了不少,因此网络隔离与数据交换是天生的一对矛盾,如何解决好网络的安全,又方便地实现数据的交换是很多网络安全技术人员在一直探索的。网络要隔离的原因很多,通常说的有下面两点:

1、涉密的网络与低密级的网络互联是不安全的,尤其来自不可控制网络上的入侵与攻击是无法定位管理的。互联网是世界级的网络,也是安全上难以控制的网络,又要连通提供公共业务服务,又要防护各种攻击与病毒。要有隔离,还要数据交换是各企业、政府等网络建设的首先面对的问题。

2安全防护技术永远落后于攻击技术,先有了矛,可以刺伤敌人,才有了盾,可以防护被敌人刺伤。攻击技术不断变化升级,门槛降低、漏洞出现周期变短、病毒传播技术成了木马的运载工具…而防护技术好象总是打不完的补丁,目前互联网上的“黑客”已经产业化,有些象网络上的“黑社会”,虽然有时也做些杀富济贫的“义举”,但为了生存,不断专研新型攻击技术也是必然的。在一种新型的攻击出现后,防护技术要迟后一段时间才有应对的办法,这也是网络安全界的目前现状。

因此网络隔离就是先把网络与非安全区域划开,当然最好的方式就是在城市周围挖的护城河,然后再建几个可以控制的“吊桥”,保持与城外的互通。数据交换技术的发展就是研究“桥”上的防护技术。目前数据交换有几种技术:

修桥策略:业务协议直接通过,数据不重组,对速度影响小,安全性弱。

防火墙FW:网络层的过滤。

多重安全网关:从网络层到应用层的过滤,多重关卡策略。

渡船策略:业务协议不直接通过,数据要重组,安全性好。

网闸:协议落地,安全检测依赖于现有安全技术。

交换网络:建立交换缓冲区,立体化安全监控与防护。

人工策略:不做物理连接,人工用移动介质交换数据,安全性做好。

一、数据交换技术

1、防火墙

防火墙是最常用的网络隔离手段,主要是通过网络的路由控制,也就是访问控制列表(ACL)技术,网络是一种包数据交换技术,数据包是通过路由交换到达目的地的,所以控制了路由,就能控制通讯的线路,控制了数据包的流向,所以早期的网络安全控制方面基本上是使用防火墙。很多互联网服务网站的“标准设计”都是采用三区模式的防火墙。

但是,防火墙有一个很显著的缺点:就是防火墙只能做网络四层以下的控制,对于应用层内的病毒、蠕虫都没有办法。对于访问互联网的小网络隔离是可以的,但对于需要双向访问的业务网络隔离就显得不足了。

另外值得一提的是防火墙中的NAT技术,地址翻译可以隐藏内网的IP地址,很多人把它当作一种安全的防护,认为没有路由就是足够安全的。地址翻译其实是代理服务器技术的一种,不让业务访问直接通过是比防火墙的安全前进了一步,但代理服务本身没有很好的安全防护与控制,主要是靠操作系统级的安全策略,对于目前的网络攻击技术显然是脆弱的。目前很多攻击技术是针对NAT的,尤其防火墙对于应用层没有控制,方便了木马的进入,进入到内网的木马看到的是内网地址,直接报告给外网的攻击者,地址隐藏的作用就不大了。

2、多重安全网关

防火墙是在“桥”上架设的一道关卡,只能做到类似“护照”的检查,多重安全网关的方法就是架设多道关卡,有检查行李的、有检查人的。多重安全网关也有一个统一的名字:UTM(统一威胁管理)。实现为一个设备,还是多个设备只是设备本身处理能力的不同,重要的是进行从网络层到应用层的全面检查。

^

流量整形|

内容过滤|

防攻击|

防病毒AV|

防入侵IPS|

防火墙FW|

防火墙与多重安全网关都是“架桥”的策略,主要是采用安全检查的方式,对应用的协议不做更改,所以速度快,流量大,可以过“汽车”业务,从客户应用上来看,没有不同。

3、网闸

网闸的设计是“代理+摆渡”。不在河上架桥,可以设摆渡船,摆渡船不直接连接两岸,安全性当然要比桥好,即使是攻击,也不可能一下就进入,在船上总要受到管理者的各种控制。另外,网闸的功能有代理,这个代理不只是协议代理,而是数据的“拆卸”,把数据还原成原始的部分,拆除各种通讯协议添加的“包头包尾”,很多攻击是通过对数据的拆装来隐藏自己的,没有了这些“通讯管理”,攻击的入侵就很难进入。网闸的安全理念是:

网络隔离---“过河用船不用桥”:用“摆渡方式”来隔离网络。

协议隔离---“禁止采用集装箱运输”:通讯协议落地,用专用协议、单向通道技术、存储等方式阻断业务的连接,用代理方式支持上层业务。网闸是很多安全网络隔离的选择,但网闸代理业务的方式不同,协议隔离的概念不断变化,所以在在选择网闸的时候要注意网闸的具体实现方式。

4、交换网络

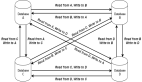

交换网络的模型来源于银行系统的Clark-Wilson模型,主要是通过业务代理与双人审计的思路保护数据的完整性。交换网络是在两个隔离的网络之间建立一个网络交换区域,负责数据的交换。交换网络的两端可以采用多重网关,也可以采用网闸。在交换网络内部采用监控、审计等安全技术,整体上形成一个立体的交换网安全防护体系。交换网络的核心也是业务代理,客户业务要经过接入缓冲区的申请代理,到业务缓冲区的业务代理,才能进入生产网络,网闸与交换网络技术都是采用渡船策略,延长数据通讯“里程”,增加安全保障措施。

二、数据交换技术的比较

不同的业务网络根据自己的安全需求,选择不同的数据交换技术,主要是看数据交换的量大小、实时性要求、业务服务方式的要求。