【51CTO.com 综合消息】很多企业都已经建立了信息安全管理体系,来满足业务需求或上层管理部门的要求,其中不乏成功案例,但大家都会面临一个共同的问题,那就是如何将信息安全管理体系(ISMS)持续的运行下去,不断的PDCA达到持续改进的目的,正如我们以往经验所说的那样:信息安全不是一场运动,而是一个持之以恒的活动,是保证业务安全运行的管理工作,信息安全应体现在日常工作的每一个细节当中。

ISO27001是国际上通用的信息安全管理体系标准,我们以这个标准要求为例,来简单解释一下建立信息安全管理体系以及以后还需要做的工作:首先要获得管理层的支持并确定建立信息安全管理体系的范围,企业还需要做好各种准备和策划工作,包括教育培训、制定计划、现状调研,以及人力和资源方面的调配;

然后在这个范围内收集信息资产以辅助风险评估,识别出风险后选择适用的风险处理措施并进行处理,从整体和全局的视角,从信息系统的所有层面进行整体安全建设,并将其文档化,保持文件化的信息安全管理体系,作为组织实施风险控制、评价和改进信息安全管理体系、实现持续改进必不可少的依据。

信息安全管理体系文件编制完成以后,组织应按照文件的控制要求进行审核与批准并发布实施,在得到领导层对残余风险的批准和对实施运行ISMS的授权,并准备适用性声明(SoA),在体系运行一段时间后进行内审、有效性测量和管理评审,并制定纠正预防措施,此后需要对资产进行不断的更新,并不断地进行风险评估、处理……以及其后的各种工作。

传统我们都是靠管理体系本身来支撑这一系列工作的,ISMS建设的实施人员,除了要具备必要的知识技能和管理意识外,还要面临大量具体、繁琐和枯燥的工作,例如对信息资产的收集和维护过程,以及对其进行风险评估时的大量文案工作等等。如果能辅助以信息管理系统对风险评估过程进行管理,将是一种趋势,现代企业管理中ERP已经得到广泛认可和应用,生产制造、质量监控、财务管理、商务管理、人力资源管理、客户关系管理、电子商务等,已经可以整合在一套基于网络的、开发平台统一的、灵活配置业务流程的信息系统当中,而信息安全管理体系建设与维护,同样也可以通过类似的方式进行管理。

目前谷安天下研发的IT风险管理系统(ITRM)正是能够满足体系维护需求的一款软件:将建立和维护ISMS的过程固化在软件中,内置多行业多准则知识库,对ISMS范围轻松管理,例如准则范围、组织架构、资产清单、流程定义、业务定义等,支持安全检查和差距分析,全面支持风险评估、体系建设、内审、有效性测量、管理评审等一系列工作,保证这一系列工作的持续运行和不断改进,并产生丰富的报表和报告。

下面就简单谈谈维护信息安全管理体系过程中几项关键的工作与ITRM系统的结合之道:

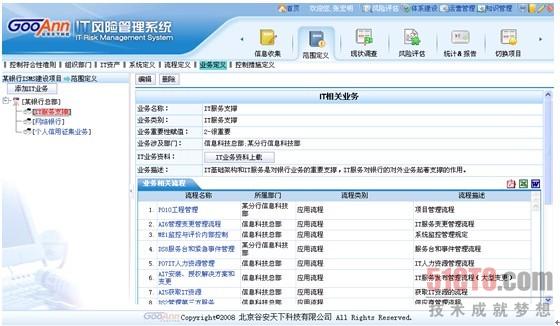

一、识别业务的变化

世界环境瞬息万变,因此一个组织的业务随着市场、政治、科技等方面的发展而变化是非常正常且必然的。然而我们在建立信息安全管理体系时所划定的管理范围是一定的,后续在体系运维过程中首先应该关注的就是业务的变化,然后才是后续其他细节的工作。在一个组织内维护信息安全的目的就是保障业务的安全运行,因此从***意义上说业务是我们保护的对象。而业务的变化对信息安全管理体系的影响是巨大的,可能会导致安全指导方针层面的根本性变化,所以笔者把业务放在***位。

ITRM系统将业务作为一个控制对象进行识别和维护,正是为了满足信息安全体系维护的基本要求:

|

| 图1 |

#p#

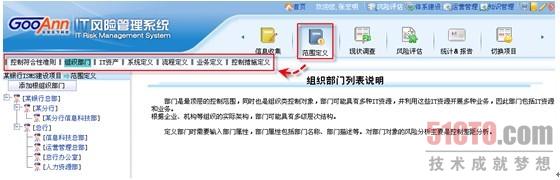

二、识别组织架构的变化

组织外部环境会发生变化,相应的组织内部同样可能根据业务的变化而发生变化,尤其是决策层的变化,可能会影响到对管理体系的支持力度等方面。

组织架构是ITRM系统在进行风险评估时的基础,系统支持对组织架构的灵活调整,并且对后续风险评估等一系列工作都将产生重大影响。在ITRM系统中组织架构是项目范围的因素之一。

|

| 图2 |

#p#

三、识别资产、技术、场所、新威胁等方面的外在变化

这些是做资产风险评估的基础,也是标准中所要求的。资产清单需要保证一定的实时性和准确性,这可能需要一定的工作量,通常大家都是使用文档(Excel格式)对资产清单进行管理,一开始收集资产时,这种方式是非常方便的,但在日后更新时会显得比较麻烦。

ITRM系统在对资产进行维护时,支持大批量导入和分权限管理,用户可以将收集到的资产一次性的导入到系统中,此后在系统中进行维护,无论是添加、修改、删除,系统都能够维护着一份准确稳定的当前版本的资产清单,同时用户还能够查看历史资产的内容;而分权限管理资产,可以将资产管理下放到部门,由部门管理员对本部门的资产进行维护,本部门只能对自己部门的资产及风险进行维护,对其他部门的资产和风险则无权查看。这大大简化了组织级安全管理员的工作,并能够将风险管理的思想落实到每个部门当中,同时简化了资产变更的上报流程,部门管理员将变更的资产及时的更新到系统中,组织级管理员随时可以进行检查和更正,因此组织的风险状态可以随时保持***,使组织能够迅速准确的对风险进行响应和处理。

|

| 图3 |

#p#

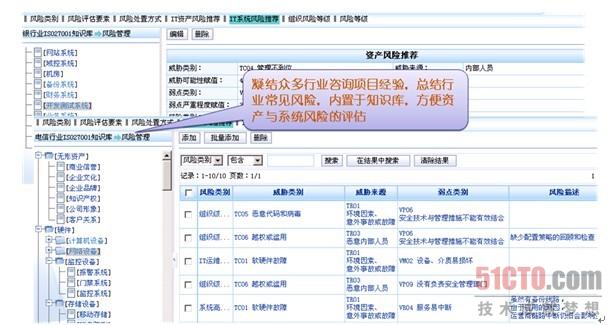

四、风险评估和处理

在建立完信息安全管理体系以后,要根据组织规定定期重新进行风险评估和处理,当然此项工作的基础是前面提到的几项工作都已经完成,而风险评估的方法在其后往往不会发生太大的变化,安全专员在做过一次风险评估后就能掌握风险评估的方法,其后大多是维护风险清单的工作。对风险的处理可能会随着环境的变化以及技术的发展不断更新,所以安全专员还需要不断学习来提高自己的业务能力。

ITRM系统核心功能之一就是风险评估模块,系统中固化了风险评估方法论和具体工作流程,同时还针对不同行业,把谷安天下多年来积累的咨询经验汇总成风险推荐放在知识库中,用户可以选择自己行业的知识库,在录入完资产后就能够看到针对本行业最容易出现的风险,用户站在巨人的肩膀上再进行风险评估将会有更好的准确性和效率。

|

| 图4 |

|

| 图5 |

#p#

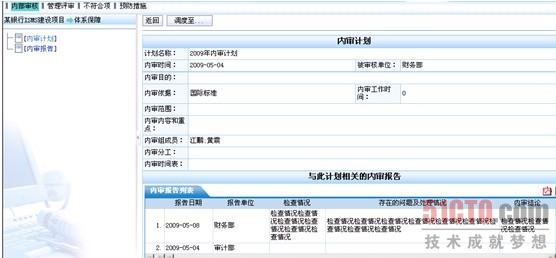

五、内审及其他安全检查

完备的检查机制是保证体系正常高效运行的手段,通常组织会根据自身情况制定管理规定,规范检查机制和内审机制。在体系运维过程中,检查是非常重要的一项工作,要在保证业务正常运行的条件下,高效、全面、客观地检查组织内部在执行过程中的真实情况,以便制定纠正和预防措施,并对管理体系进行必要的改进。另外内审和安全检查的过程本身也是非常值得探讨的,如何准确的找到问题点,如何对不符合项进行跟踪改进,改进效果如何等等,不但需要大量的文档工作,也需要不断跟进科技时代的步伐,了解当前***的技术。

ITRM系统内置了内审流程和安全检查功能,能够为内部审核与安全检查工作提供辅助与记录。

|

| 图1 |

#p#

六、有效性测量

每当提到ISMS的有效性测量时,大家都会感觉有些茫然或力不从心,但有句话叫做“你不能改进你不能测量的东西”,这充分说明了有效性测量的重要性,因为有效性测量能够对信息安全管理目标进行考核,是ISMS持续改进的重要依据,也是对信息安全管理工作的绩效考核,同时满足符合性的要求。而且有效性测量体系需要融入到ISMS体系的PDCA过程中,首先有效性测量的目标要与ISMS的Plan阶段制定的目标吻合,并收集丰富的资料信息;在ISMS的Do运作阶段要针对有效性测量体系进行详细设计,对有效性测量的需求进行分析,分解测量指标,制定测量指标采集方案,收集指标并进行记录;在ISMS的check阶段,根据有效性测量的结果对ISMS进行评价,另外也需要对有效性测量体系本身进行评价;在ISMS的Act改进阶段,对ISMS及测量指标体系分别进行改进,使之更好地为ISMS服务。 ITRM系统支持对ISMS体系的有效性测量工作,将有效性测量的目标、年度计划、测量指标、测量计划、测量结果等过程固化在系统中,并在知识库中预设了常见的有效性测量指标。

七、管理评审

定期对ISMS进行管理评审,以确保ISMS范围保持充分,ISMS过程的改进得到识别。

ITRM系统内置了管理评审的工作流程,能够对管理评审工作提供辅助与记录。

八、纠正预防,持续改进

纠正措施是要消除与ISMS要求不符合的原因,并防止再次发生;预防措施是确定措施消除潜在的不符合的原因,防止其发生。而持续改进则是通过使用信息安全方针、安全目标、审核结果、监视事件的分析、纠正和预防措施以及管理评审等方式,持续改进ISMS的有效性。

ITRM系统内置了纠正预防措施的工作流程,能够对纠正预防工作提供辅助与记录,这也是保证体系持续改进的方法之一。

以上这八项活动只是维护信息安全管理体系中比较重要的几项必须要做的工作,而且是不断循环往复的,如果能得到谷安天下ITRM系统的支撑,将会极大的减轻工作量,提高工作效率和准确性。当然这是这只是对体系进行维护的手段之一,今后我们还将探讨更多的体系维护经验和手段,来保证信息的真正安全。