【51CTO.com 综合消息】总体病毒状况继续保持前一周相对平静的势态,未发现严重危害的新型病毒。但从本周收集病毒种类来看,比较常见的几个木马家族变体数量上相对前一周有所回升。数量最多最常见的木马家族:Win32/GamePass家族(网游类;本周22种变体),Win32/Loodok!generic (下载器类;2种变体),Win32.SillyDL (下载器类;5种变体)Win32.Wowpa(网游/后门类;3种变体)。

本周关注的新病毒家族:

病毒名称:Win32.Vundo Family

其它名称:Adware-Virtumondo (McAfee), Win32/Vundo, Trojan.Vundo (Symantec), Win32/Vundo!generic, Win32.Vundo.A, TROJ_VUNDO.A (Trend),

病毒属性:特洛伊木马

危害性:中等危害

流行程度:中

病毒特性:

Win32/Vundo 是一种有恶意广告行为的特洛伊病毒。

感染方式:

Vundo 的一些变体可能使用任意文件名,很多变体下载的原始文件是bkinst.exe文件。

Vundo变体在%Windows%的多个子目录中生成并运行病毒副本文件:

|

文件名是任意生成的 .exe 文件。

例如:%Windows%\Cursors\wavedvd.exe

Vundo 变体修改以下注册表启动部分键值,以确保在每次系统启动时运行病毒文件:

键值名称通常以 "*" 开头,例如:

|

Vundo 还会在%Temp%目录中生成DLL文件,文件名是可运行文件名称字母的反顺序,扩展名为 .dat 。例如,如果生成的可运行文件是wavedvd.exe,那么在%Temp%目录中就会生成dvdevaw.dat文件。

这个DLL文件作为一个服务加载,用来保护病毒的主要运行程序。DLL注入到系统中任意正在运行的程序中,如果病毒的主要程序被发现并被终止,那么它就会利用加载DLL的程序从系统内存中重新启动病毒文件。使用内存中保存的病毒副本备份,重新生成被删除的文件。

DLL 还会生成BHO (Browser Helper Object),如以下注册表键值:

|

可运行程序还会在当前目录中生成一个配置文件,文件名称省略原文件的第一个字母,扩展名为.ini 。例如,如果可运行程序是dropper.exe,那么生成的配置文件名称就为reppord.ini。

如果配置文件存在,那么Vundo 就会使用相同的文件名称生成一个备份,扩展名为.bak1 和 .bak2 。

危害

后门功能

Vundo 尝试从virtumonde.com域下载并运行文件,有些变体还会利用62.4.84.* IP范围内的服务器。

Vundo 打开一个后门,从远程主机接收命令,执行以下操作:

修改Windows hosts 文件,阻止用户访问某些网站;

◆显示弹出窗口;

◆添加/设置/获取cookies;

◆改变URL;

◆下载文件;

◆搜索浏览页面查找关键字;

◆修改注册表键值;

◆改变控制的主机地址;

◆记录、发送浏览到的数据;

◆记录用户输入/改变用户输入。

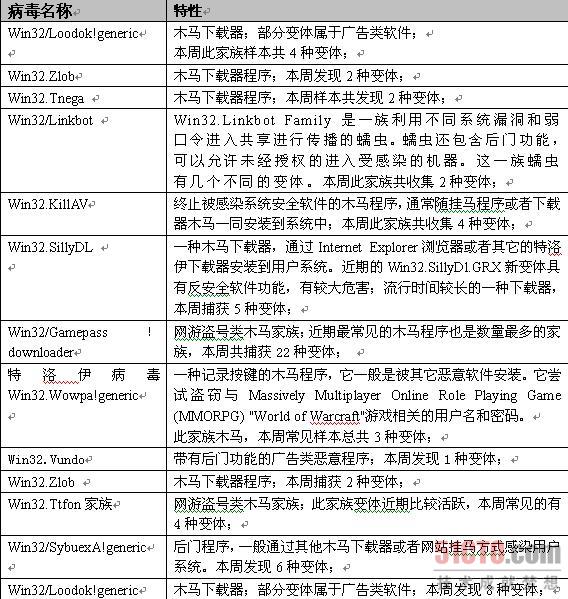

本周常见较活跃病毒列表及变体数量:

|

| 表1 |

其他近期新病毒的资料可参考:

http://www.kill.com.cn/product/bingdujieshao/index.asp

安全防范建议:

1、对于个人PC,重要的系统补丁应及时安装;对于企业用户,应加强补丁管理意识,尤其对服务器等重要系统应尽早安装;

2、不访问有害信息网站,不随意下载/安装可疑插件,并检查IE的安全级别是否被修改;

3、使用KILL时注意及时升级到最新的病毒库版本,并保持时时监视程序处于开启状态;

4、不要随意执行未知的程序文件;

5、合理的配置系统的资源管理器(比如显示隐含文件、显示文件扩展名),以便能够更快地发现异常现象,防止被病毒程序利用;