【51CTO.com 独家特稿】本文将向读者介绍一种基于跨站请求伪造的SQL注入技术。PhpMyAdmin是目前最流行的PHP项目,在现实中PhpMyAdmin已被大量采用。今年12月初,人们在PhpMyAdmin的3.1.0版本中发现了一个漏洞,不过这个漏洞的利用方法有些特别,那就是需要利用跨站请求伪造来进行SQL注入。本文将向读者介绍受影响的版本以及对这些版本软件的具体攻击方法,最后对出现漏洞的代码进行了详细的分析。

一、漏洞描述

phpMyAdmin 是一种 MySQL 数据库的管理工具,安装该工具后,即可以通过 web 形式直接管理 MySQL 数据,而不需要通过执行系统命令来管理,非常适合对数据库操作命令不熟悉的数据库管理者,所以目前非常流行。不过,今年十二月初,人们在3.1.0版本的phpMyAdmin上发现了一个安全漏洞,攻击者可以通过XSRF对phpMyAdmin进行SQL 注入攻击。并且无论magic_quotes_gpc被设为On或者Off,该漏洞仍然会被利用。

二、漏洞利用代码

本文介绍的利用代码实际上是一个远程运行PHP代码的概念性漏洞利用验证代码。该漏洞利用代码可以把一个php后门注入到/var/www/backdoor.php ,但是由于AppArmor与SELinux的缘故,它对于最新的Ubuntu或者Fedora系统无效。

对于该漏洞的利用思路是,通过一个XSRF攻击来进行SQL注入。攻击的过程如下所示:

1. 发动攻击时,受害者的浏览器必须已经登录到phpMyAdmin。

2. 必须知道到phpMyAdmin的URL。

3. 设法让受害者的浏览器浏览下面的恶意img标签。这里对*nix系统和Windows系统分别进行介绍。

用于*nix系统的恶意img标签:

|

| 图1 |

注入的路径如下所示:

/var/www/backdoor.php

注入的后门如下所示:

用于Windows上默认安装的XAMPP的漏洞利用代码:

|

| 图2 |

注入路径如下所示:

c:/xampp/htdocs/backdoor.php

注入的后门如下所示:

可以通过下列方式来访问植入的后门:

http://10.1.1.10/backdoor.php?e=phpinfo();

需要注意的是,这个攻击只需要GET请求,对于JavaScript或者ActionScript来说都不是必需的,因此,NoScript也拿它没辙!

三、技术细节

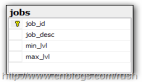

现在对漏洞代码做一个详细的解释。首先,下面SQL查询将被执行:

|

| 图3 |

由于第一个SQL查询是选择整数值,因此会使用MySQL函数char()。之后的PHP代码用于建立一个定制的有效载荷,当前的有效载荷是:。不过在前面看到的是经过编码的,其编码方法如下所示:

|

| 图4 |

这个漏洞在于phpMyAdmin的./phpmyadmin/libraries/db_table_exists.lib.php文件中没有正确地过滤table参数:

|

| 图5 |

PMA_sqlAddslashes()函数仅禁用了单引号,但忽略了反勾号(`)和双引号("),因此远程攻击者可以通过提交恶意请求执行SQL注入攻击。

这种攻击不是XSRF的教科书式的例子,因为phpMyAdmin具有XSRF的防御措施。保护请求的令牌是以一种安全的方式来生产的,具体见./phpmyadmin/libraries/session.ic.php文件的第96行,如下所示:

|

| 图6 |

该安全漏洞是由于一些请求变量未受到令牌的保护而引起的,具体见./phpmyadmin/libraries/common.inc.php文件的第389行,如下所示:

|

| 图7 |

下面是PMA_remove_request_vars() 函数的定义:

|

| 图8 |

注意这个函数声明中的&。PMA_remove_request_vars($whitelist )通过引用来传递变量,但是这个函数没有使用变量的引用。这里人们还是太迷信它了,因为它对自己的代码没有影响。

四、补丁

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:http://phpmyadmin.svn.sourceforge.net/viewvc/phpmyadmin?view=rev&revision=12100。

五、小结

本文将向读者介绍了一种基于跨站请求伪造的SQL注入技术。PhpMyAdmin是目前最流行的PHP项目,在现实中PhpMyAdmin已被大量采用。今年12月初,人们在PhpMyAdmin的3.1.0版本中发现了一个漏洞,不过这个漏洞的利用方法有些特别,那就是需要利用跨站请求伪造来进行SQL注入。本文将向读者介绍受影响的版本以及对这些版本软件的具体攻击方法,最后对出现漏洞的代码进行了详细的分析。

【51CTO.COM 独家特稿,转载请注明出处及作者!】

【编辑推荐】